实现目标:

- 锁屏密码未输入前,电脑将完全加密,无法被破解取证。

配置包含:

- 硬盘加密 + 内存加固 + 启动过程加固 + 美区微软账号 + 其他安全设置

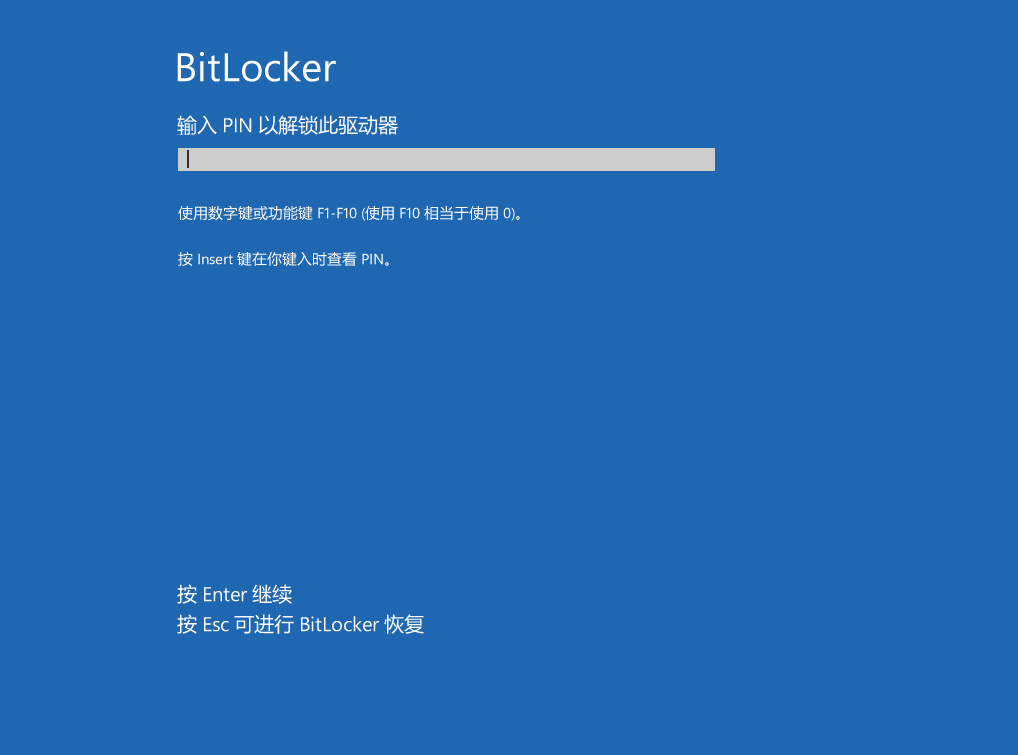

完成效果:

.

.

.

.

路径:Windows安全中心 -> 设备安全性 -> 内核隔离

- 内存完整性 = 开启

- 内核模式硬件强制堆栈保护 = 开启

(作用:避免被DMA攻击)

.

路径:本地计算机策略 -> 计算机配置 -> 管理模板 -> Windows组件 -> Bitlocker驱动器加密

- 此计算机锁定时禁止新的DMA设备 = 启用

(作用:避免被DMA攻击)

路径:本地计算机策略 -> 计算机配置 -> 管理模板 -> Windows组件 -> Bitlocker驱动器加密 -> 操作系统驱动器

- 允许对完整性验证使用安全引导 = 启用

- 启动时需要附加身份验证 = 启用

(作用:启动时,必须先输入Preboot Pin)

路径:本地计算机策略 -> 计算机配置 -> Windows设置 -> 安全设置 -> 本地策略 -> 安全选项

- 账户:管理员账户状态 = 关闭

- 账户:来宾账户状态 = 关闭

- 交互式登录:计算机帐户锁定阀值 = 4次无效登录

(作用:Preboot Pin,输入4次错误后,强制要求输入48位Bitlocker密钥)

路径:本地计算机策略 -> 计算机配置 -> Windows设置 -> 安全设置 -> 账户策略 -> 账户锁定策略

- 重置账户锁定计数器 = 99999分钟后

- 账户锁定时间 = 99999分钟后

- 账户锁定阈值 = 15次

(作用:输入15次错误后,机器被锁定70天,然后才能继续输入解锁密码)

.

路径:控制面板 -> 系统和安全 -> BitLocker 驱动器加密

- 开启:系统盘bitlocker(建议:Bitlocker密钥存储在《美区》icloud,并且icloud开启《高级数据保护》)

- 设置:Bitlocker PreBoot Pin

(作用:开启Bitlocker,设置Preboot Pin)

- Bitlocker密钥,一定,一定,一定,不要上传至微软账号的云空间!!!

- 请复查微软网站,看密钥有没有被上传,并手动关闭win11的bitlocker密钥备份功能!!!

(作用:防止通过微软账号找回Bitlocker密钥)

.

目前Win11没有提供此功能(未来提供后可开启)。

PS:可能需要等待支持“存算一体”的内存硬件,才能实现性能无损的内存数据加密。

.

-

避免数据在内存中驻留

- 关闭:睡眠模式

- 开启:休眠模式

-

设置:快速进入锁屏状态或关机状态

- 关闭:人脸解锁和指纹解锁 (注意,仅指锁屏界面的解锁)

- 设置:屏幕锁定时间 = 3分钟

- 设置:一键锁屏

- 设置:一键关机

-

设置:手机离开电脑后,自动锁屏

- 开启:动态锁(需要蓝牙配对手机)

.

- 迁移:微软账号,转移到 “美区” (或**区以外) (作用:将OneDrive云端存储空间迁移到“美国”)

⚠️ ⚠️ 千万别使用大陆邮箱、大陆手机号码,作为主账号或方式!!!!!!

- 微软账号密码建议只保存在iPhone或MacBook中,不推荐使用国产手机。

- Bitlocker密钥不要同步到微软云空间(如果已上传,务必删除)

.

-

如果 备份到本地:本地备份盘 必须加密

- 数据只能备份到,使用了Bitlocker加密硬盘(或虚拟磁盘)

-

如果 备份到云端:云端备份盘 上传前数据必须多层加密

- 使用Cryptomator创建“加密的虚拟磁盘”,再将虚拟磁盘同步到云端。

- 使用Syncthing(SyncTrayzor)的“加密同步” 功能,将本地数据(可以是Cryptomator的加密虚拟磁盘),进行二次加密上传到云端。

.

-

密码:建议仅使用Bitwarden(或苹果设备)保存密码。

- 删除:本机内,Chrome和Edge内密码保存的各个网站的密码

‼️ ‼️ (一定要删除,并清理回收站) - 删除:云端上,谷歌账号、微软账号保存的各个网站的密码

‼️ ‼️ (一定要删除,并清理回收站)

- 删除:本机内,Chrome和Edge内密码保存的各个网站的密码

-

删除:本机的苹果软件,避免Win被攻破时连带苹果账号被攻破。

-

删除:OneDrive和OneNote中的敏感数据。

-

删除:旧邮箱、网盘、NAS中相关敏感数据。 (Nas中的数据要覆盖删除!!!!)

.

-

杀毒软件:建议Avira小红伞(注意,不推荐卡巴斯基,其为俄罗斯软件)。

-

清理软件:CCleaner

-

卸载软件:Uninstall Tool、Revo Uninstaller Pro

.

-

建议使用开源远程控制软件(如RustDesk)。

-

设置:Rustdesk断开连接后,自动锁屏。

.

.

.

- 结论必然是,最新款的MacBook(仅指苹果M系列处理器)。

- Linux对普通用户易用性太差,Windows在安全方面的易用性,也非常令人堪忧,上述操作太繁琐。

- 但如果是MacBook,你压根不用上述这些繁琐操作,就直接一步到位,默认配置就能拿到上面配置后才能达到的效果。

-

如果要防止警方暴力非法取证,目前的最优方案,就是加钱

‼️ 买最新款MacBook‼️ (并保持满足以下特性)- 使用最新的M系列处理器

- OS版本更新到最新

- 保证SIP设置和文件保险箱为默认配置

- 设置独立锁屏密码,且,关闭FaceID、TouchID解锁屏幕

- 美区苹果账号(将iCloud迁移到美区,且账号不要绑定大陆邮箱或大陆手机号),并开启“高级数据保护”,且关闭“在网页上访问iCloud数据”

- 对于与Mac使用相同苹果账号的iPhone,还要设置输错10次解锁密码,直接销毁手机全部数据(放心,iCloud云端还有备份)

-

记住,最新款的苹果设备(MacBook和iPhone),永远是反各国警方取证的利器,没有之一。

-

如果需要使用Win,可以在MacOS中使用Vmware Fusion虚拟机(官方正版已永久免费),并在虚拟机内的Win11上启用BitLocker加密和BitLocker PreBoot Pin。

-

如果在Mac中使用PD虚拟机运行Win11,请严格限则PD虚拟可以访问的Mac磁盘权限(严禁无缝访问MAC磁盘下所有的文件夹),如不能做到此限制,则不推荐PD虚拟机。

-

注意,如果要在Mac里面开虚拟机(分配16GB以上内存给Win),建议MacBook选配内存最好64GB以上。但最新款的MacBook价格会超过30000人民币。如果遇到意外事件,3万元都无法解决问题,那这笔钱绝对不能省。

- 对于非要玩Win游戏,又需要安全性做足的人来说,建议将游戏电脑和私人电脑分开。最好通过局域网用Parsec远程从游戏PC投屏到本地Mac。

- 强烈不推荐使用!!!

- 如果非要用,呐安卓手机中,安全性最高的,必然是最新款的谷歌Pixel(但仍旧不推荐)。其安全性仍旧比Windows还差。建议安卓手机仅仅用来玩游戏。

.

.

-

‼️ 重要1: 冷启动的安全性是最高的。- 也就是说,对于反取证来说,无论是(设置了BitLocker PreBoot Pin后的)Win11,还是(默认配置的)MacOS,在这些电脑重启后的首次启动时,其安全等级都是相同的!!!即,在用户未输入解锁Pin前,任何数据都是未解密状态。所以,遇到紧急情况,**电脑立刻断电!!!!!!!**是对抗“非法取证”的最安全选项。

-

‼️ 重要2:锁屏密码要独立于任何密码,- 至少12位以上,并尽量包含特殊符号(如

*!等符号)。以防止被暴力破解

- 至少12位以上,并尽量包含特殊符号(如

-

‼️ 重要3:关闭生物特征识别解锁。- 锁屏阶段的解锁,

⚠️ ⚠️ ⚠️ 一定 一定 一定不要使用指纹(或摄像头方案如FaceID)等生物信息,一定只能记在脑子里。

- 锁屏阶段的解锁,

-

‼️ 重要4:MacBook不要修改默认安全配置。即:- 不要修改“SIP”的任意设置 和 不要关闭文件保险箱(这两项功能,用于全盘加密)

- 更不要修改“允许配件连接”的设置(用于防范DMA攻击)

.

.

-

为什么强烈不推荐的Win10 ?

-

Win10已经停止安全性更新

-

防DMA攻击能力弱于Win11

- 不过,在冷启动(PreBoot Pin)的反取证效果上,Win10与Win11相同

-

-

为什么不推荐 《Linux + 虚拟机 + VeraCrypt》的方案,而推荐macbook作为反取证的首选方案?

-

首选,VeraCrypt硬盘加密,其对性能有损耗,不如Mac的硬件加密方案(其是性能无损的)。

-

其次,虚拟机内运行操作系统,也对性能(尤其是IO性能)有很大损耗,无法释放100%性能。加上VeraCrypt就是双重性能损耗。对于Linux+虚拟机 + VeraCrypt方案,这性能损失,不但被Macbook爆杀。就连Win11 + 微软Hyper-V虚拟机都赶不上。这方案在性能方面,可谓垃圾中的垃圾。

-

再次,Linux本质上是面向服务器市场,桌面市场是其很小的细分市场,从而导致Linux并没有原生支持反取证加密,必须配合各种第三方软件(Veracrypt等),尤其 尤其 尤其是,还必须使利用虚拟机才能实现反取证。这意味着,要在虚拟机内,安装GPU驱动、各种硬件驱动、还有硬件映射、挂载U盘、一堆的坑,想一想 小白估计瞬间头都大了。这方案在易用性上,也可谓垃圾中的垃圾。

-

最后,Macbook可以与iPhone,进行端对端加密的传输数据,可谓0隐私泄漏。无需像Win11或Linux那样,需要第三方软件才能数据传输(太不省心了,而且增加数据泄漏风险,总之能花钱解决就别自己搞)

-

总之,有钱直接上最新型号Macbook,省心+0配置,一次性解决所有反取证问题。

-

-

最新的iPhone和最新的MacBook就一定安全吗 ,听说警方取证机可以破解任何设备,包括最新iPhone?

-

完全是无稽之谈!信这个的,月薪3000人民币的低端人口无疑了,说白了,对 “钱”和“市场规模” 有多大的理解,是一无所知。为什么?

-

如果真的能破解最新的iPhone和macbook(注意

⚠️ 是最新⚠️ ),那这破解公司应该直接面向洗白被盗手机的黑产服务,这个黑产的市场规模至少是取证机市场规模的1000倍以上(相当于赚10万和赚1个亿的区别)。没有老板会傻到只服务取证市场。然而目前被盗iPhone仍旧只能拆了当配件卖,其价值大打折扣。各国水货的有锁机仍旧无法解锁,其价值大打折扣。自己想吧 为啥。这些老板都傻 是吗?🤣🤣

-

-

对于反取证,Macbook和iPhone,有没有哪些缺陷(或不足) ?

- 缺陷点是什么?

- 目前还不能秒防 “刑讯逼供”(在**大陆,管这个叫 大记忆恢复术)。毕竟,要骗警方输错10次密码,才能设备启动自动化销毁,这“成本”太高了。

- 未来有无改进空间?

- 那肯定有的。苹果应该允许用户设置 “销毁Pin码” 。

- 一旦用户输入这个Pin码,直接销毁全部数据。也就是说,在被“刑讯逼供”的时候,给警方这个Pin码,即骗警方输入这个Pin码(一口咬死这个Pin码就是解锁密码),直接一劳永逸解决战斗。

- 而且,这个功能最好能支持,在任何解锁环节下(比如解锁APP、解锁“面容与ID”,解锁“新外设”,解锁新APP的下载安装),都可以使用这个销毁Pin码 进行数据清零。也就是说,哪怕警方抢到的用户正在使用的手机或Mac,只要在任何需要提升权限的环节想进行“Pin码解锁”,此Pin码直接给您执行销毁,保证一秒结束战斗。(哪怕拔电后在上电,也是继续执行之前未完成的销毁命令 🤣🤣🤣)想想都觉得酸爽。

- 尤其是,用户可将销毁Pin码设置成可被密码词典高命中的密码(比如:12345678)。以至于,在取证机密码暴力破解(机器自动海量密码尝试)时,只要命中了一次销毁Pin码,直接给你数据清零。(结局是,不但接的活儿没搞定,而且还把证据毁灭了,🤣🤣)想想都觉得酸爽

- 所以,知道什么才叫 系统级 “原生支持” 反取证了嘛?你觉得靠各种第三方软件进行东拼西凑,可能跟人家原生的比?

- 警方在尝试输入Pin码前,先全盘景象,能不能依靠景象无限循环进行Pin尝试(取证尝试)?

- 不行的,因为苹果硬盘是无法景象所有硬盘数据的。

- 其硬盘系统中的T2加密芯片内的数据是无法被景象出来的,这是物理限制,压根没有读取接口。而这个芯片内部存储了启动过程所需的本机特定密钥,锁频密码是用来调用这些密钥的。而一旦销毁Pin码销毁了这些密钥,就算有解锁Pin码,都不可能成功启动操作系统。而警方又无法镜像T2芯片里面的密钥数据,那警方在怎么预先景象或备份硬盘其他数据,那也都是无意义。

- 所以,什么才叫 系统级 “原生支持” 反取证???纯软件方案是没有前途的。

- 缺陷点是什么?

-

总之,反取证,只推荐,最新款非国行的Macbook和iPhone,买,绝对不会后悔 !