如果本项目有帮助到你,可以点个Star支持作者

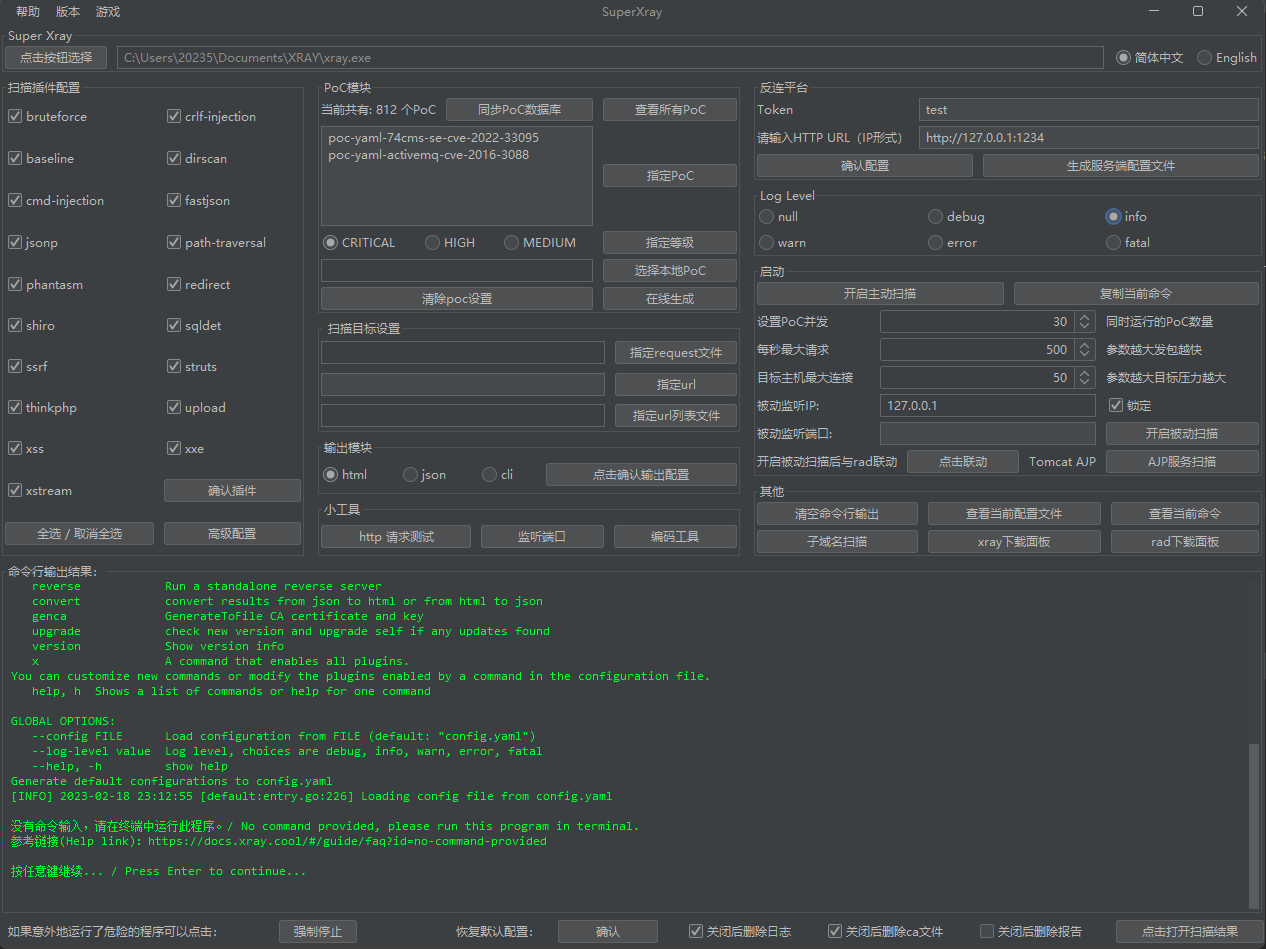

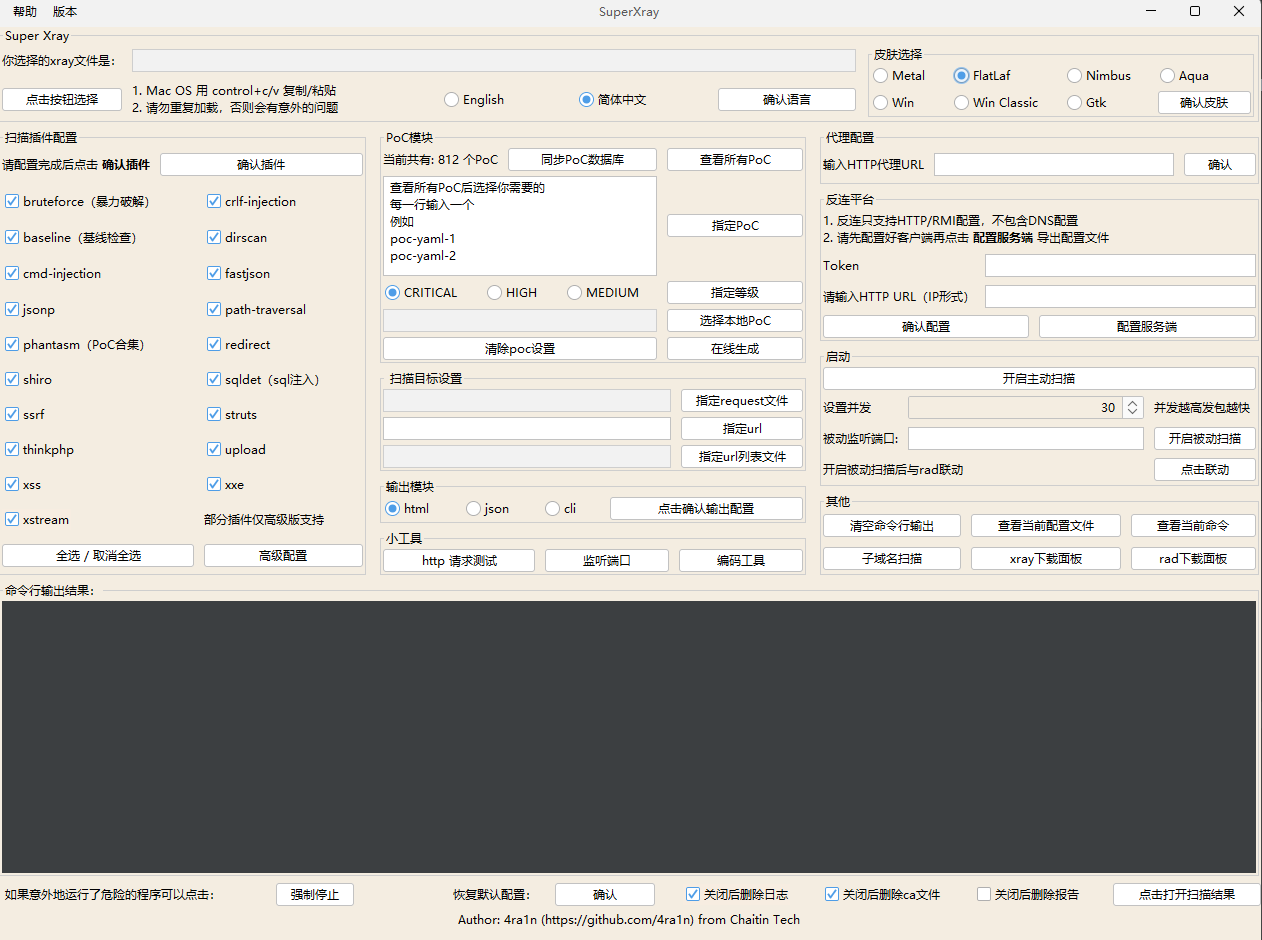

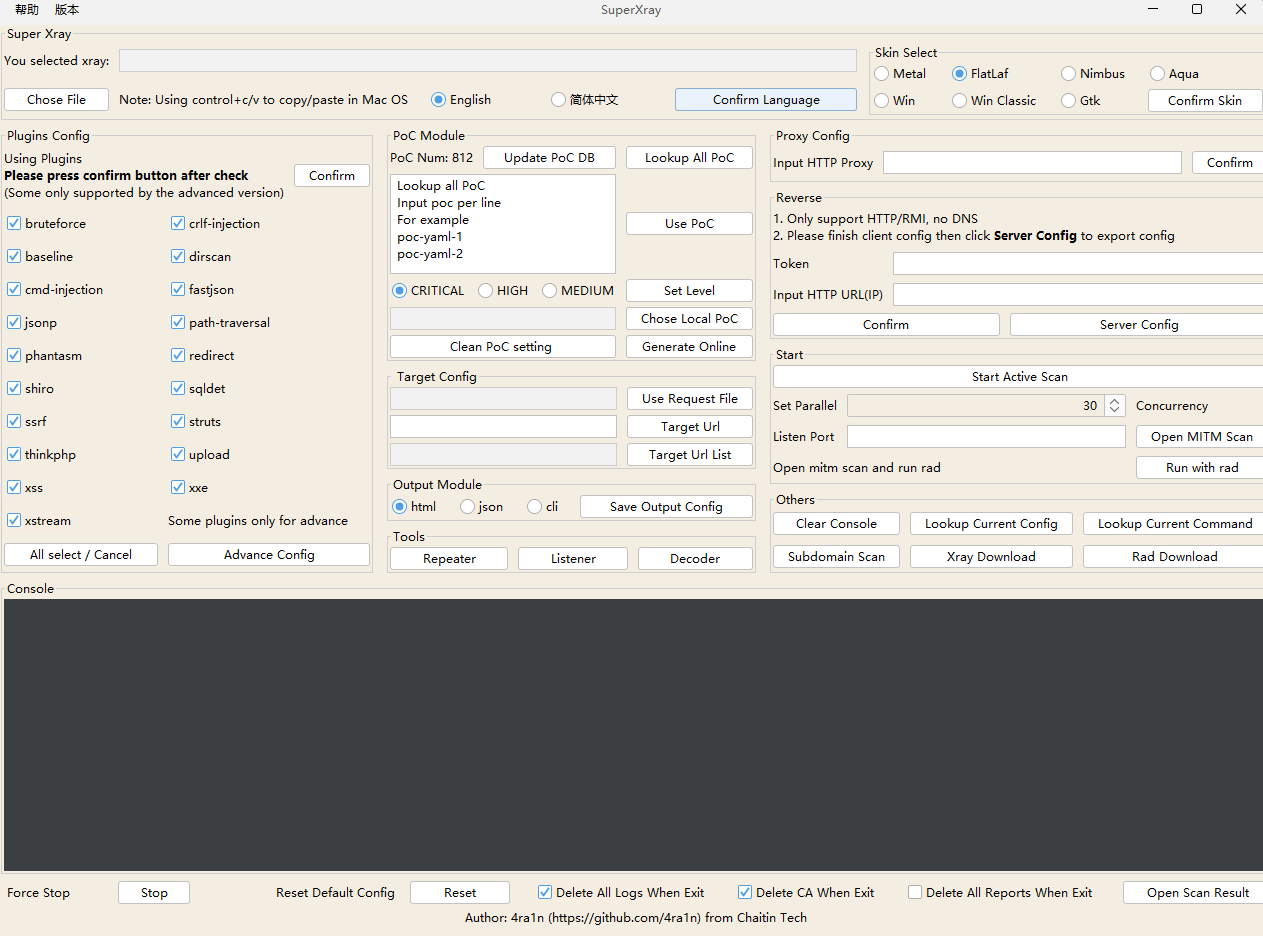

xray 是一款优秀的漏洞扫描工具,但目前只有命令行版本,通过 config.yaml 配置文件启动,很多情况下不好上手,需要一款 GUI 工具来帮助新人更快使用。本工具仅是简单的命令行包装,并不是直接调用方法。在 xray 的规划中,未来会有一款真正的完善的 GUI 版 XrayPro 工具,敬请期待。

使用前提:

- 本地有

JRE/JDK 8+环境(如果使用内置JRE的exe版本无需Java环境) - 使用

java -jar SuperXray.jar启动(在Windows中双击启动会有权限问题) - 前往 ctstack 或 xray 下载站 下载最新版

xray(本工具也有内置一键下载面板)

注意:

- 请使用 1080P 及以上分辨率,在 720P 及以下分辨率可能无法完全显示

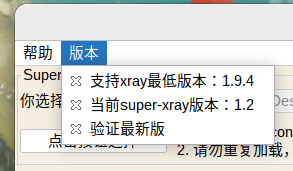

- 请使用最新版

xray(目前是1.9.4版本,本工具未兼容老版本xray) - 支持两种方式的

exe文件,system版使用系统的JRE,另一种内置了JRE 8

1.4版本将全面适配黑暗主题:(浅色主题绝版)

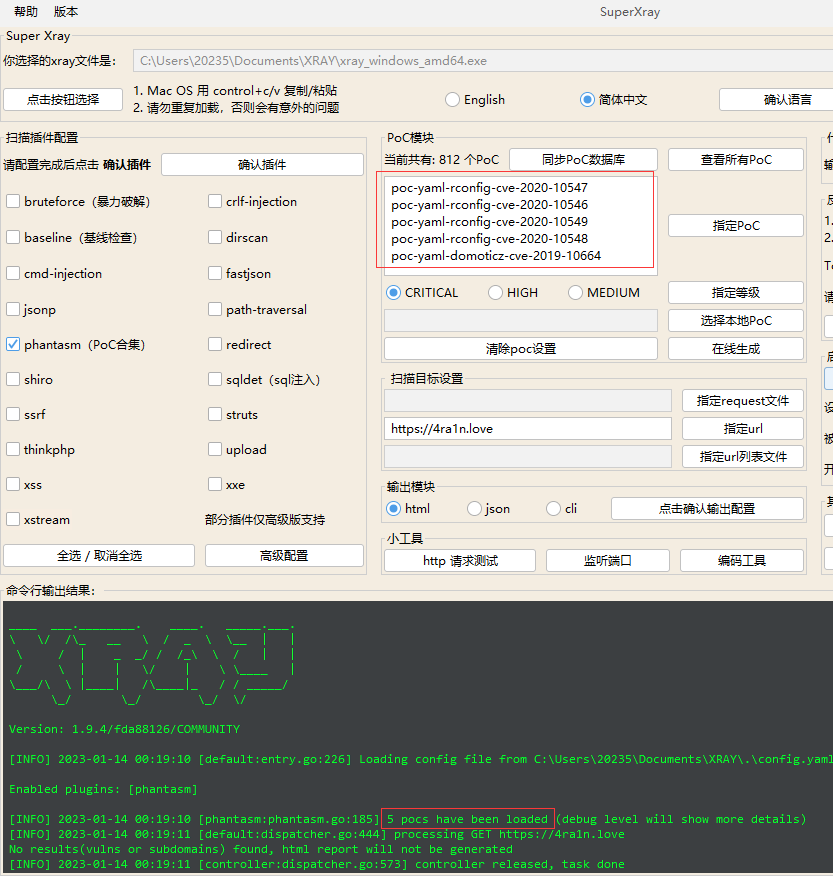

支持中文和英文:

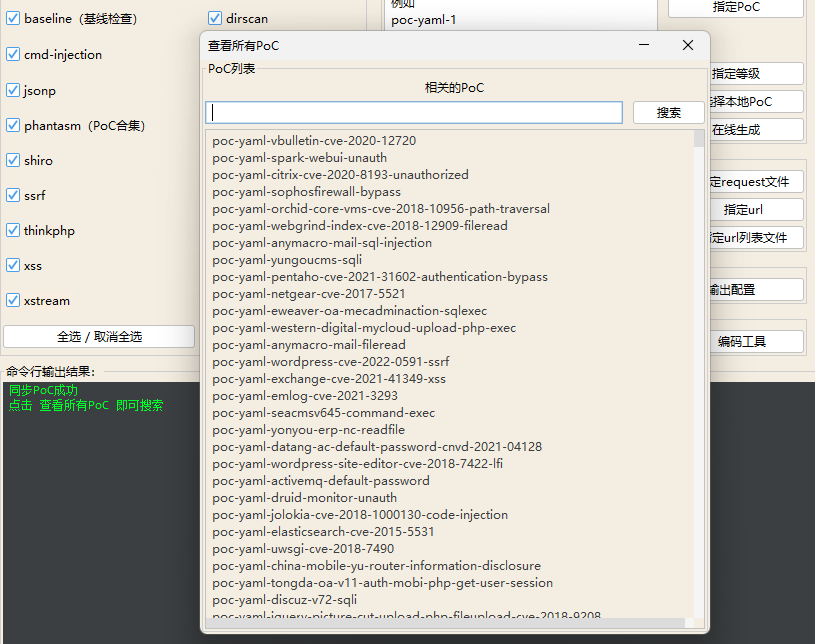

可以方便地搜索poc并运行:

最新版下载地址:Latest Release

搜索后复制到输入框,注意换行分割

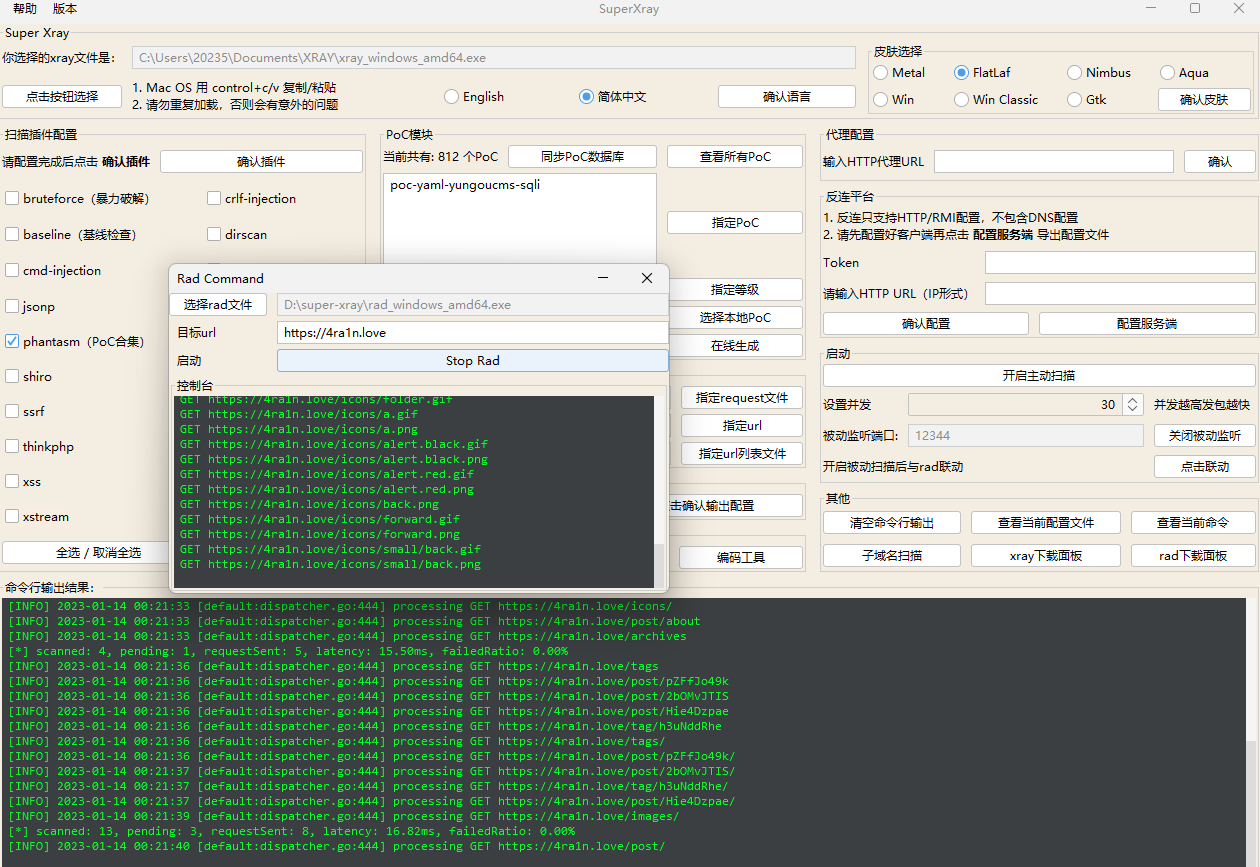

在0.8版本以后可以与rad联动:

注意:先输入端口开启被动扫描,再打开rad配合

1.6版本的SuperXray对RAD联动部分加强,用命令表方式解决批量联动问题

更多问题参考1.6版本发布文档

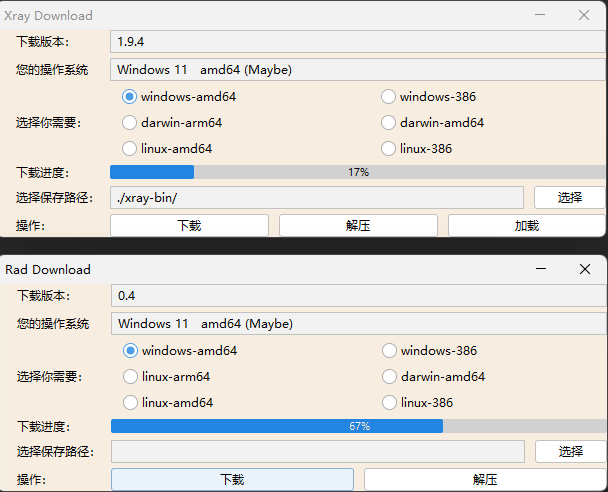

在1.0版本以后新增下载面板

一键下载最新版xray和rad工具:

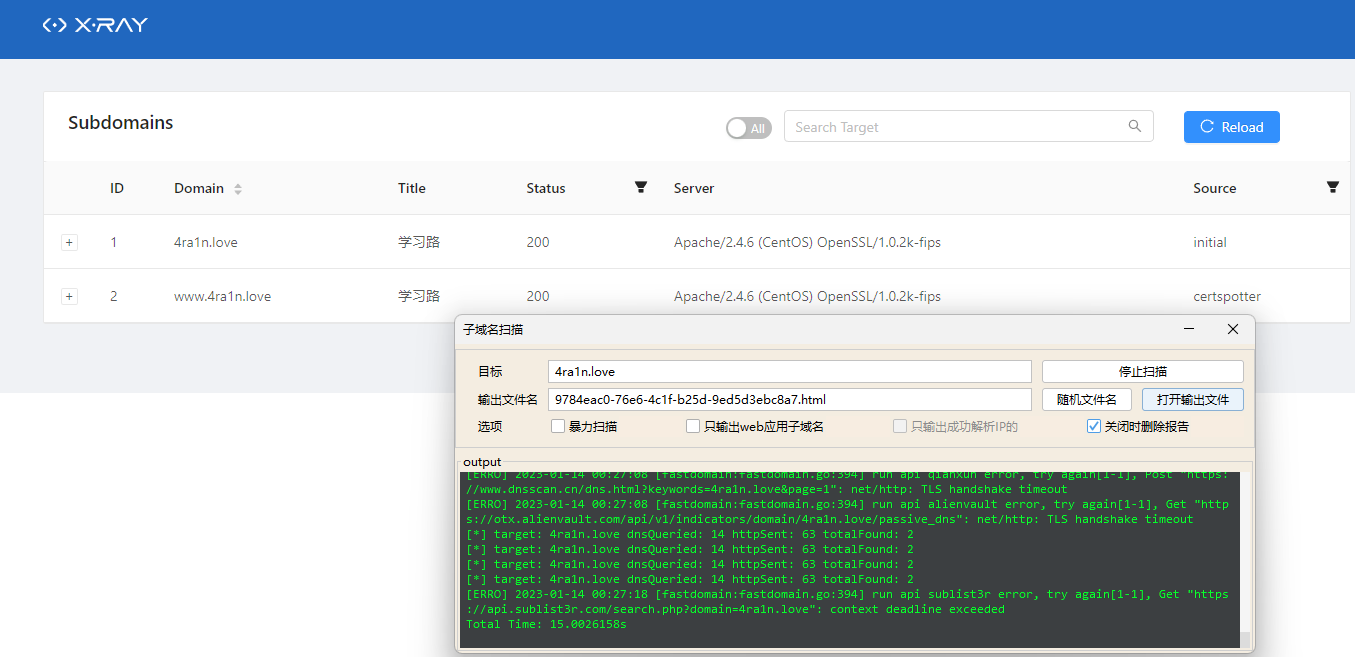

在1.0版本以后支持子域名扫描,但是高级版才可以使用

(测试xray高级版的子域名扫描功能效果不错)

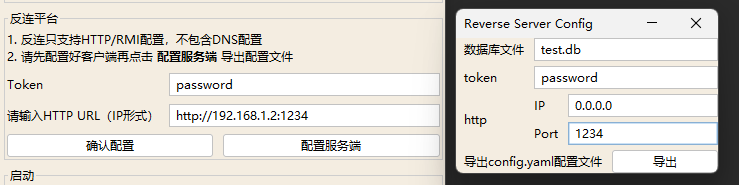

- 配置好客户端的反连平台后点击

配置服务端 - 任意输入数据库文件名

- 任意输入token密码

- 不要改ip并输入一个监听端口

- 点击导出配置文件得到一个

reverse/config.yaml - 把

xray和这个文件复制一份到服务端 - 服务端

./xray reverse启动反连平台 - 在反连平台输入对应到

token和http url即可(注意是ip格式例如http://1.1.1.1:8080) - 开启主动扫描或被动扫描即可

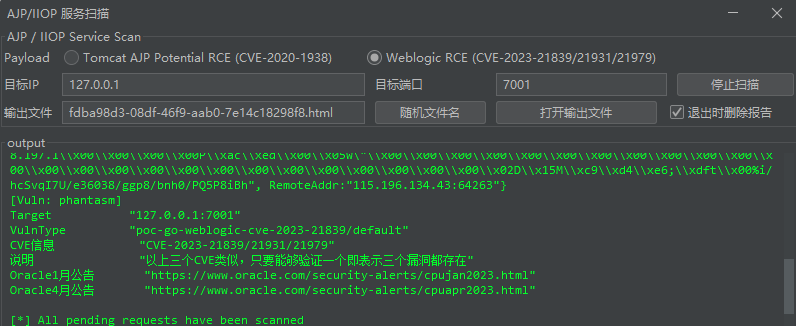

支持Tomcat AJP和一些Weblogic IIOP漏洞扫描

帮助与支持

版本检测: 由于使用Github API查询版本,所有可能有一些延迟