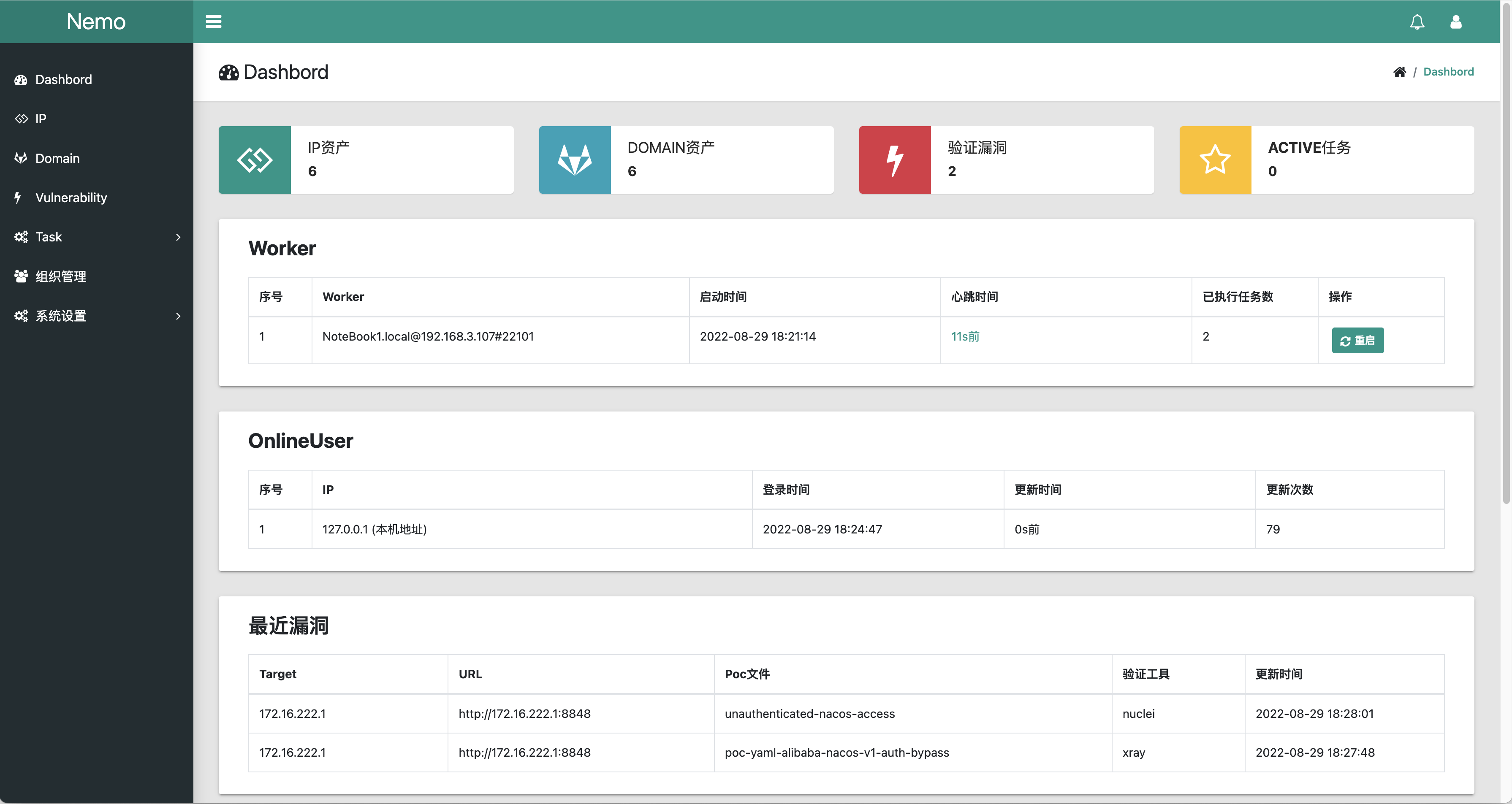

Nemo是用来进行自动化信息收集的一个简单平台,通过集成常用的信息收集工具和技术,实现对内网及互联网资产信息的自动收集,提高隐患排查和渗透测试的工作效率,用Golang完全重构了原Python版本。

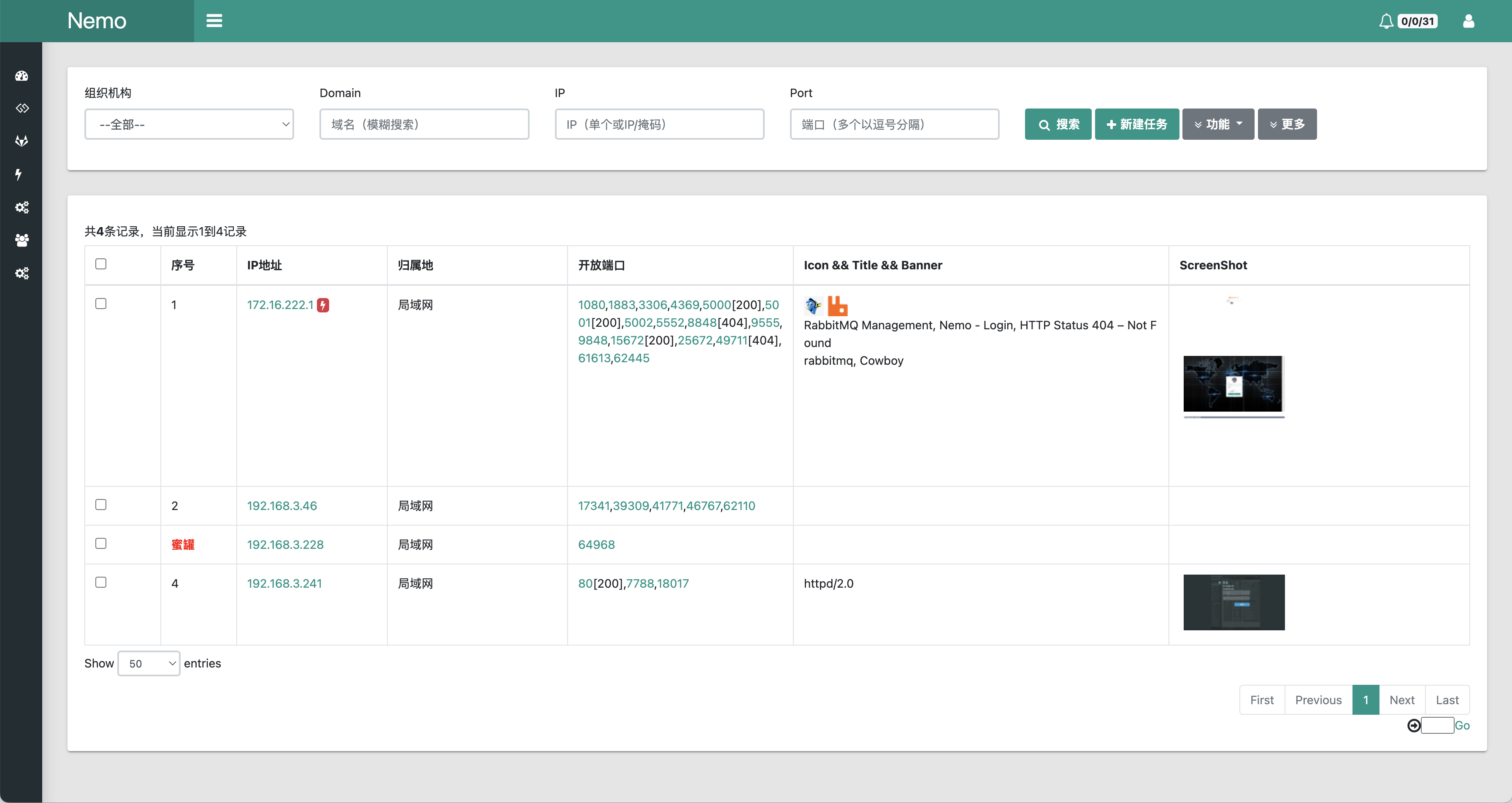

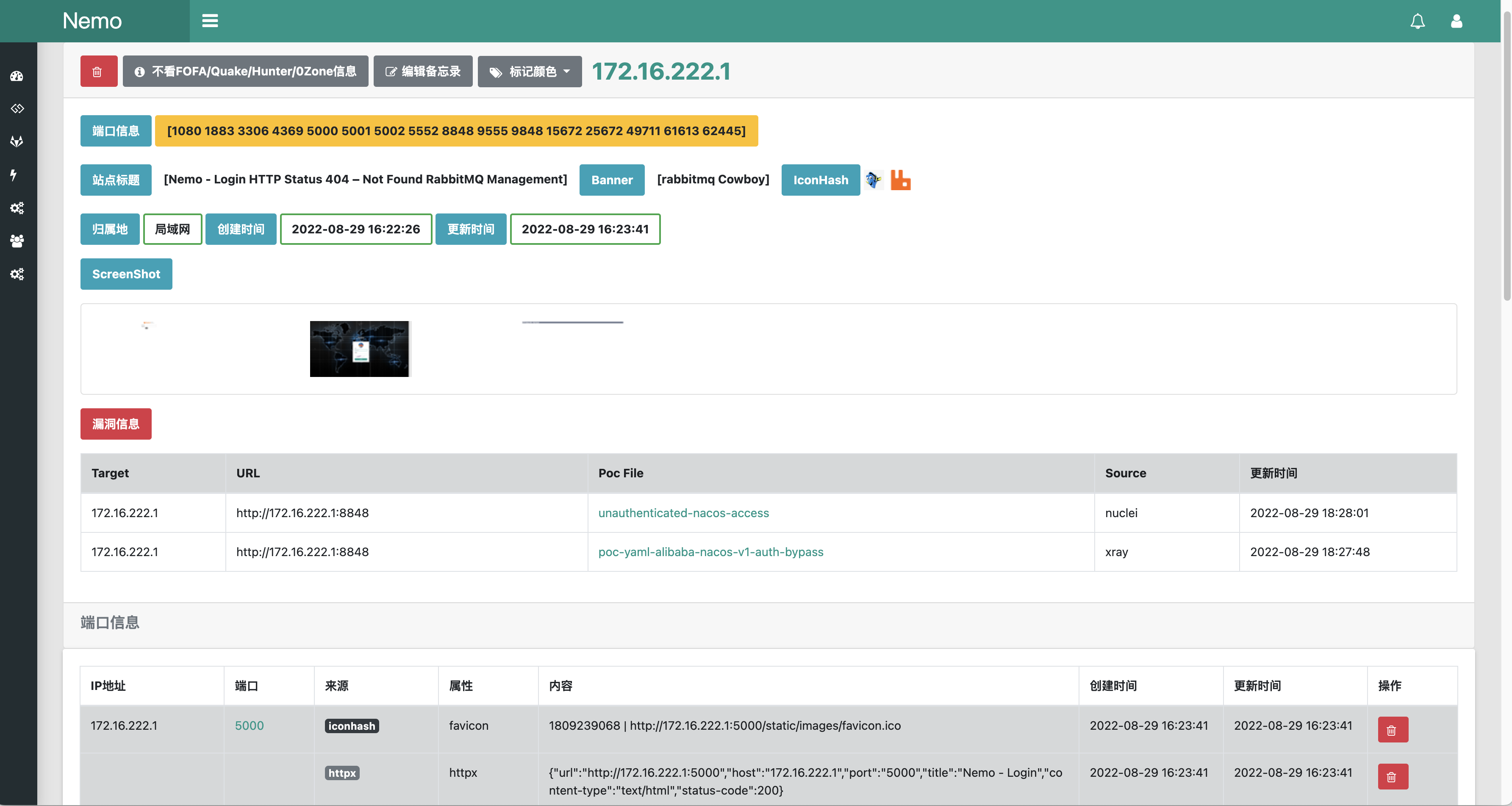

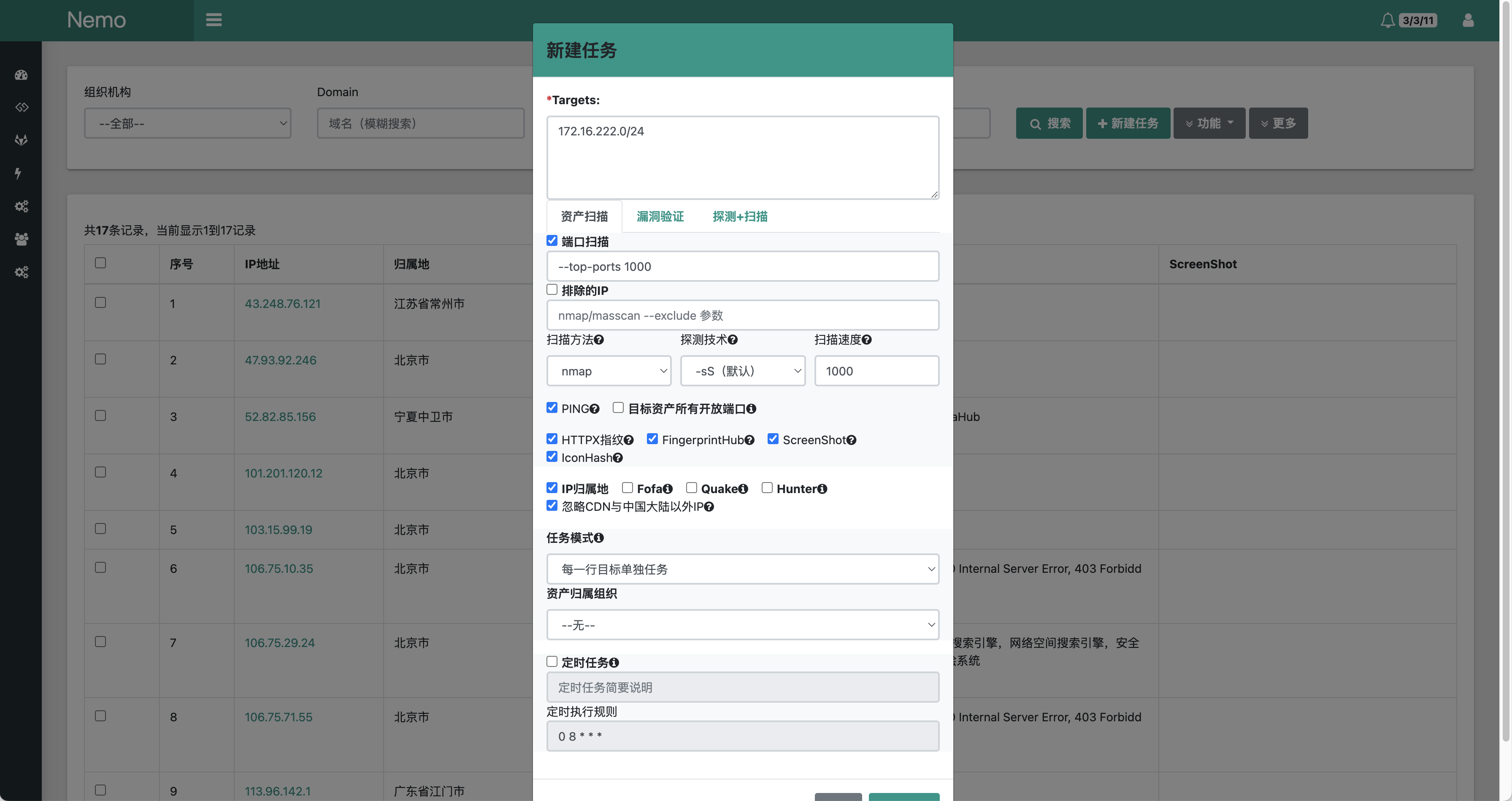

- Masscan、Nmap端口扫描

- IP归属地(纯真离线数据)

- 自定义IP归属地、Service、蜜罐

- 导入本地的Masscan、Nmap端口扫描结果

- 导入fscan、gogo、Naabu、Httpx及TXPortmap的扫描结果(适用于内网渗透的资产信息收集)

- 导入FOFA、Hunter及0Zone的查询结果导出的资产文件

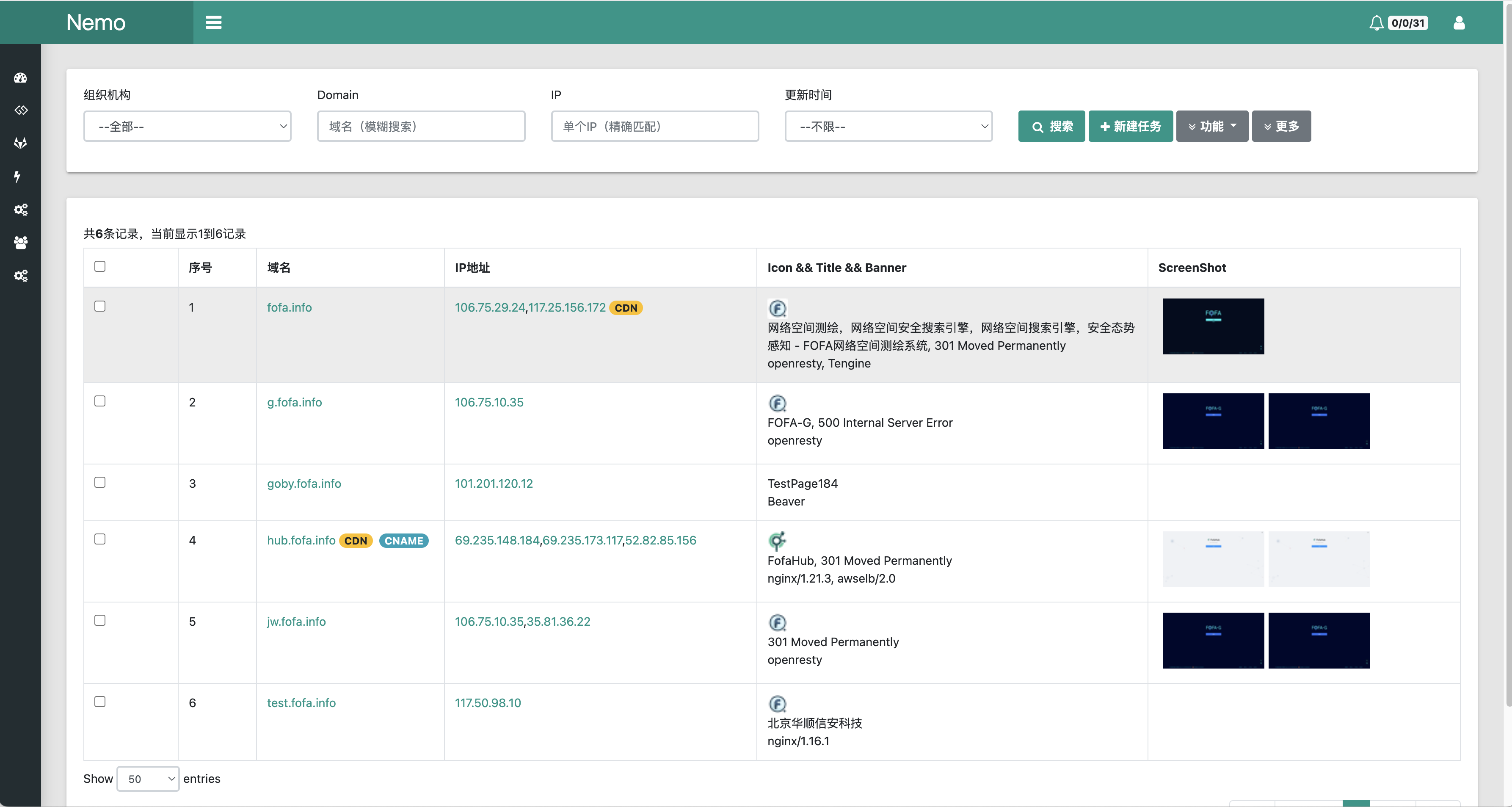

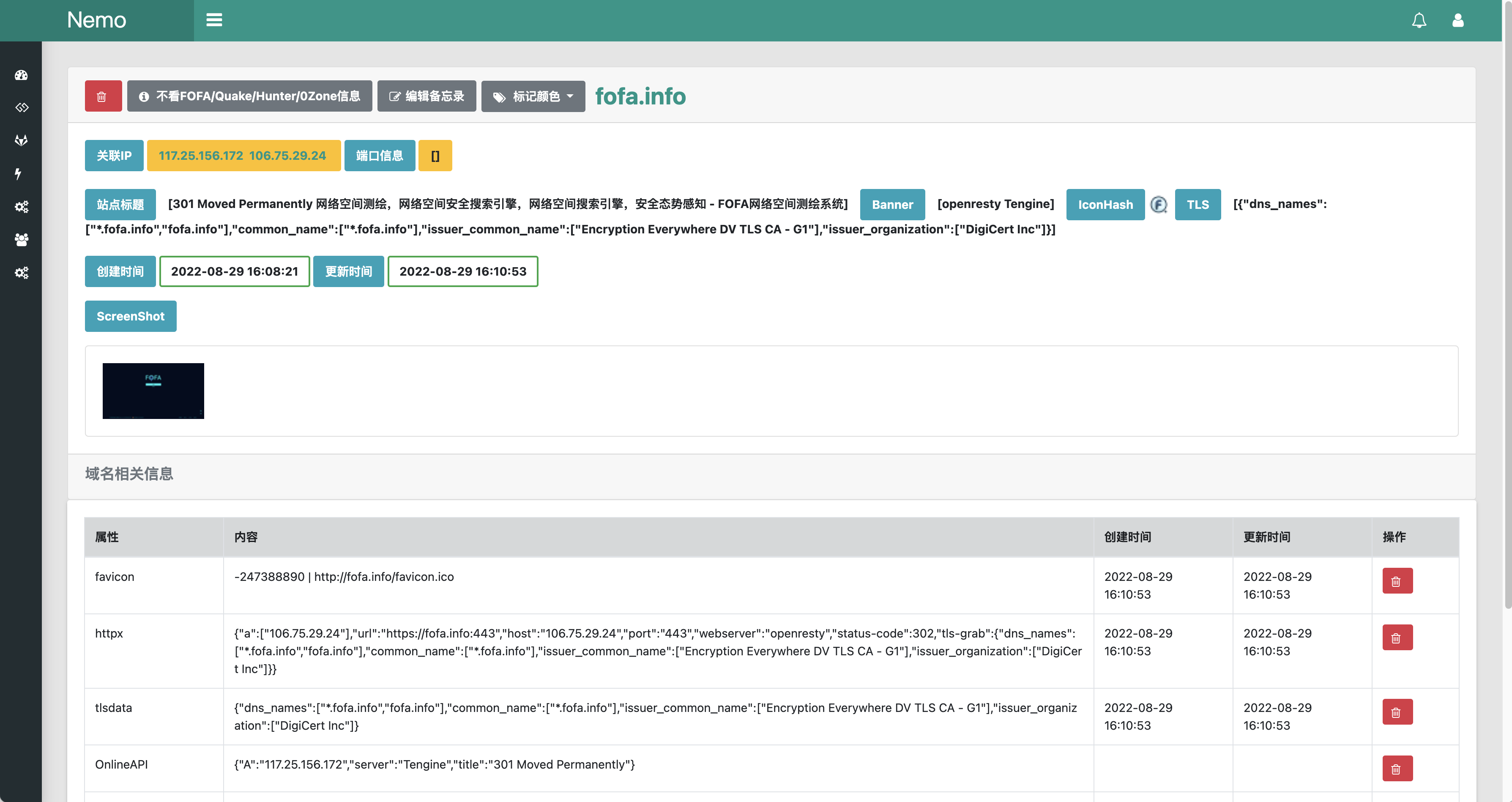

- CDN识别

- HTTPX

- ScreenShot (调用chrome headless)

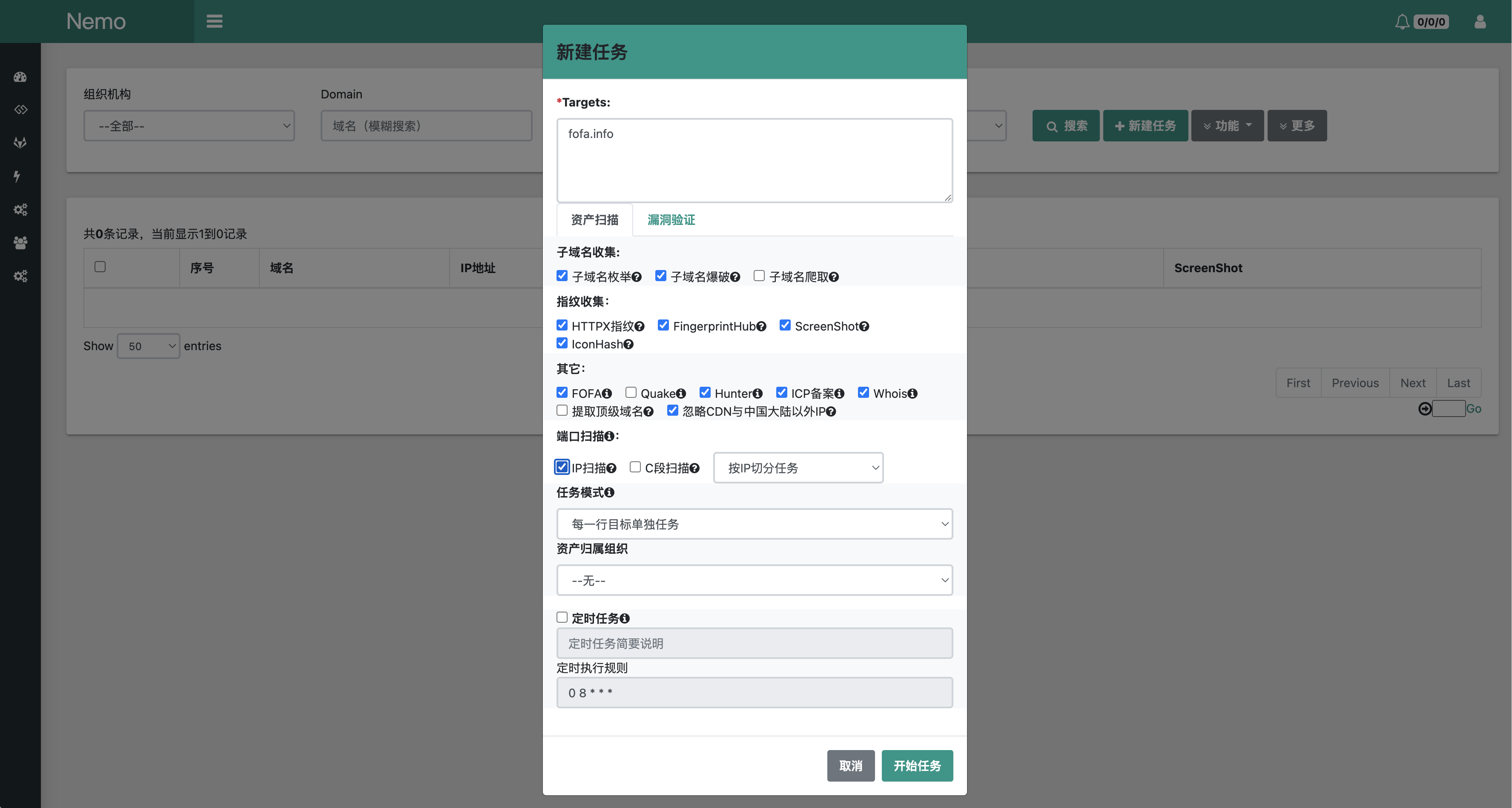

- ObserverWard (指纹信息来源于https://github.com/0x727/FingerprintHub)

- IconHash(基于mat/besticon和Becivells/iconhash项目)

- 分布式、异步任务执行

- 多维度任务切分

- 定时任务执行

- Server与Worker通过 RPC 同步

- Server与Worker文件自动同步

- 任务执行完成消息通知(钉钉、飞书群机器人及Server酱)

- 多用户/角色、多工作空间(项目)支持

- 资产颜色标记、置顶、备忘录协作

- Docker支持

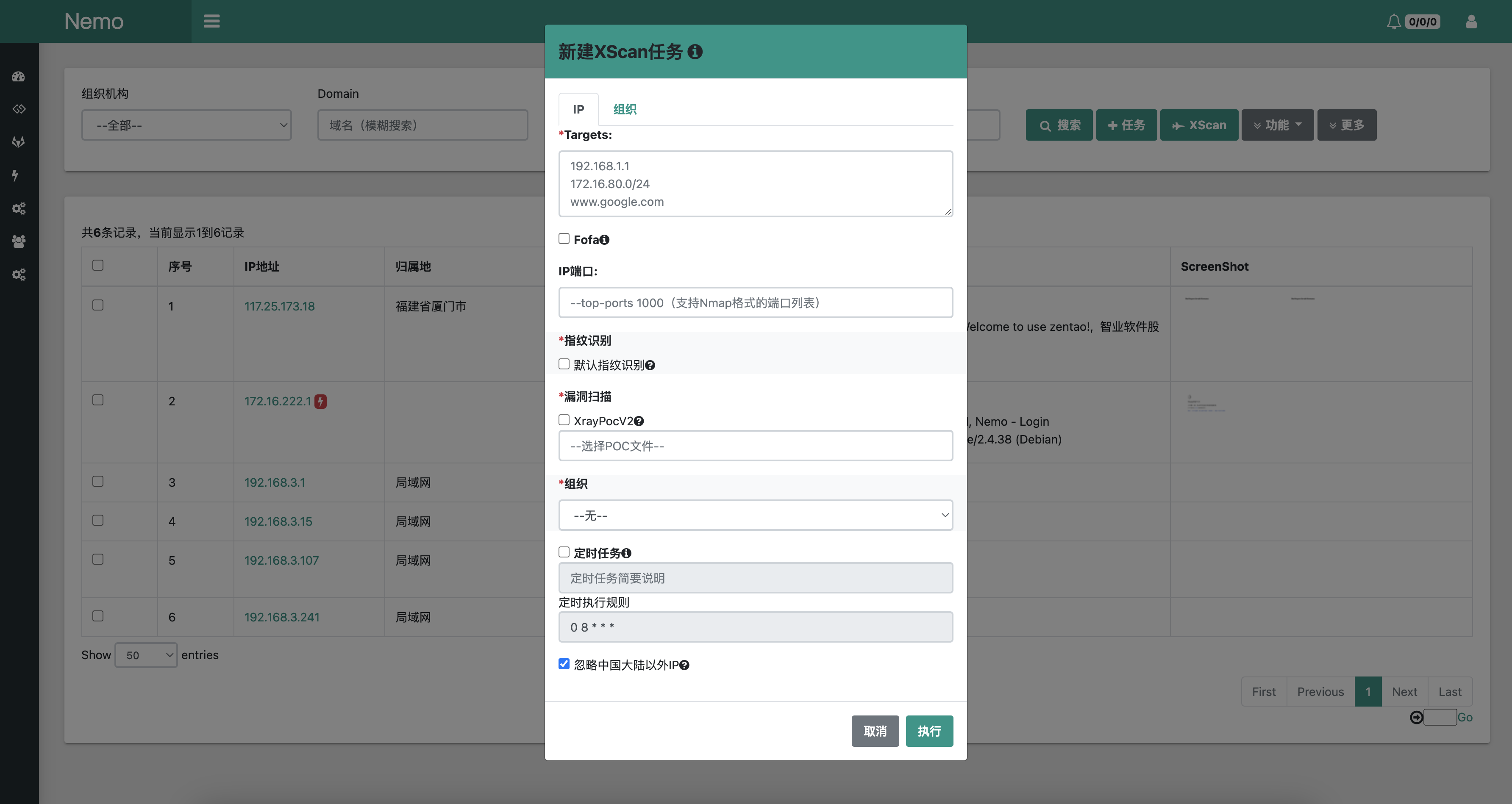

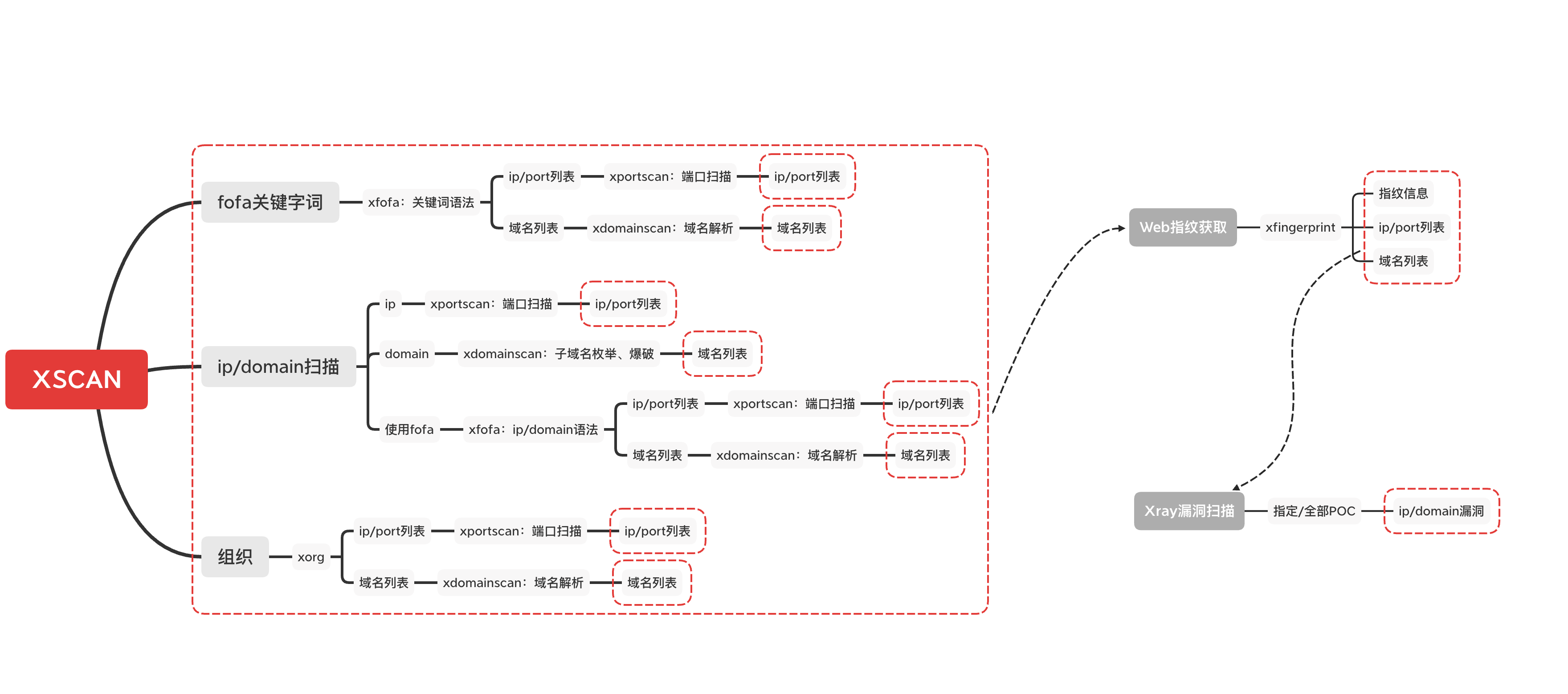

- 资产流程化扫描(XSCAN)

mkdir nemo;tar xvf nemo_linux_amd64.tar -C nemo;cd nemo

docker-compose up -dTested on ubuntu18.04/20.04/22.04 LTS、macOS、Windows(Test In Win10)

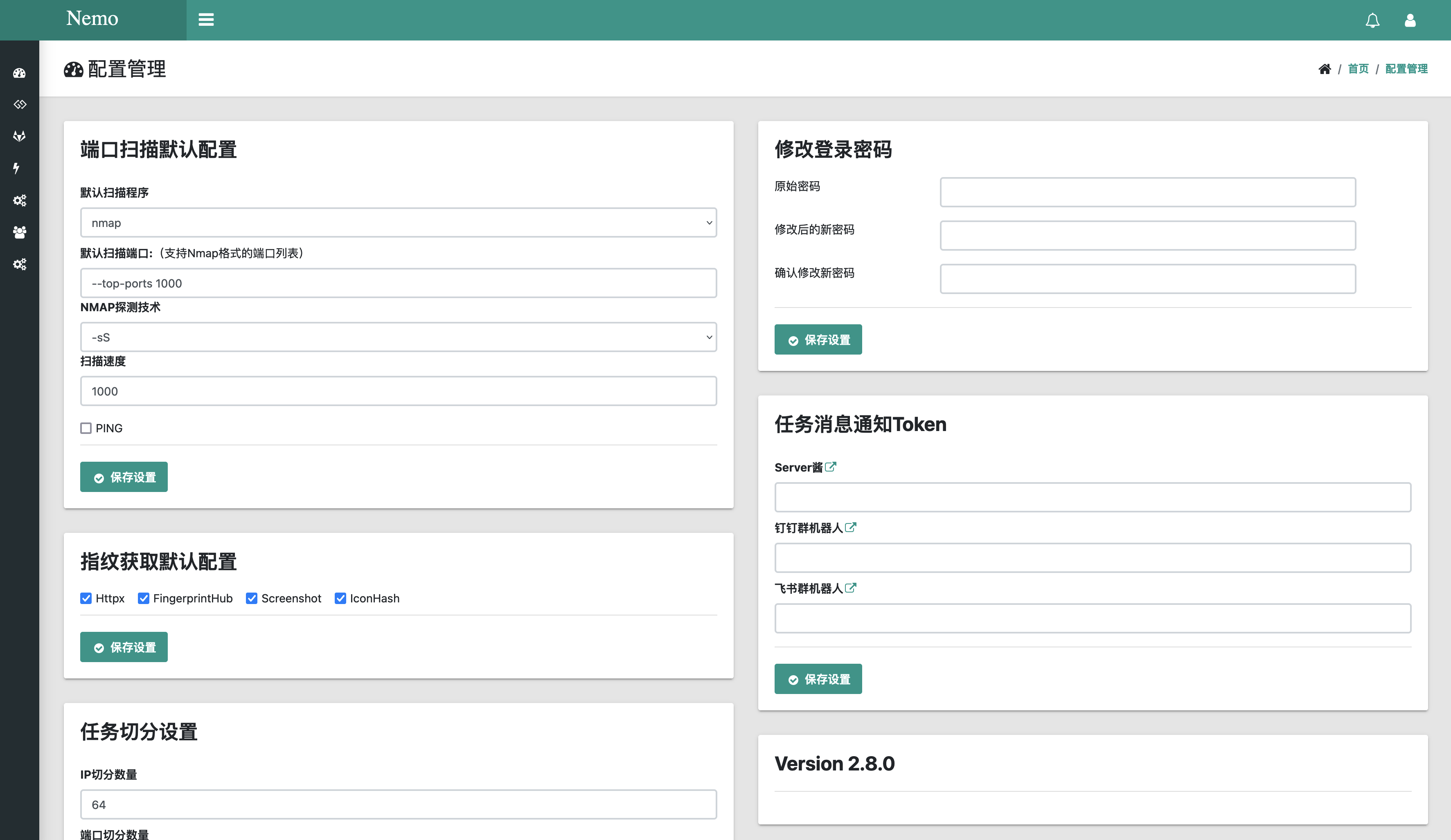

- 默认监听端口为5000,默认用户nemo(超级管理员)、密码 nemo ;通过“Config--配置管理”更改默认密码,通过“System--User“创建和管理用户权限。

- 用户角色分为superadmin、admin和guest三种; superadmin(超级管理员) 可管理用户和工作空间,admin(管理员) 可管理资源、任务和参数配置,guest(普通用户) 只有资源和任务的查看权限。

- 工作空间对资源(IP、Domain、任务、组织及漏洞)进行隔离,每个工作空间可分配给不同的用户访问权限。