内核反反调试插件 Kernel Anit Anit Debug Plugins

When debugging begins, a kernel object called “debug object” is created

调试开始时,将创建一个称为“调试对象”的内核对象

通过重写

NtDebugActiveProcess DbgkpQueueMessage KiDispatchException DebugActiveProcess DbgUixxx

等函数绕过调试对象(Process->DebugObject)以及其他关键位置实现反反调试效果

-

内核绕过DebugPort

-

应用层绕过DbgUiDebugObjectHandle (NtCurrentTeb()->DbgSsReserved[1])

-

应用层绕过PEB->BeingDebugged

-

支持创建进程和附加进程

-

....

-

(已完成)支持x64dbg

-

(已完成 待测试)支持cheat-engine

-

(已完成 有些是内核工程太大 不如在应用层做处理 内核做的话得不偿失)绕过大部分al-khaser应用层反调试手段

-

支持虚拟机双机调试 重写内核调试函数 绕过内核反调试检测

-

虚拟机双机调试支持VirtualKD

-

支持Win10

-

绕过部分游戏反调试保护(HS BE TP ...)

-

绕过VMP SE等反调试加壳

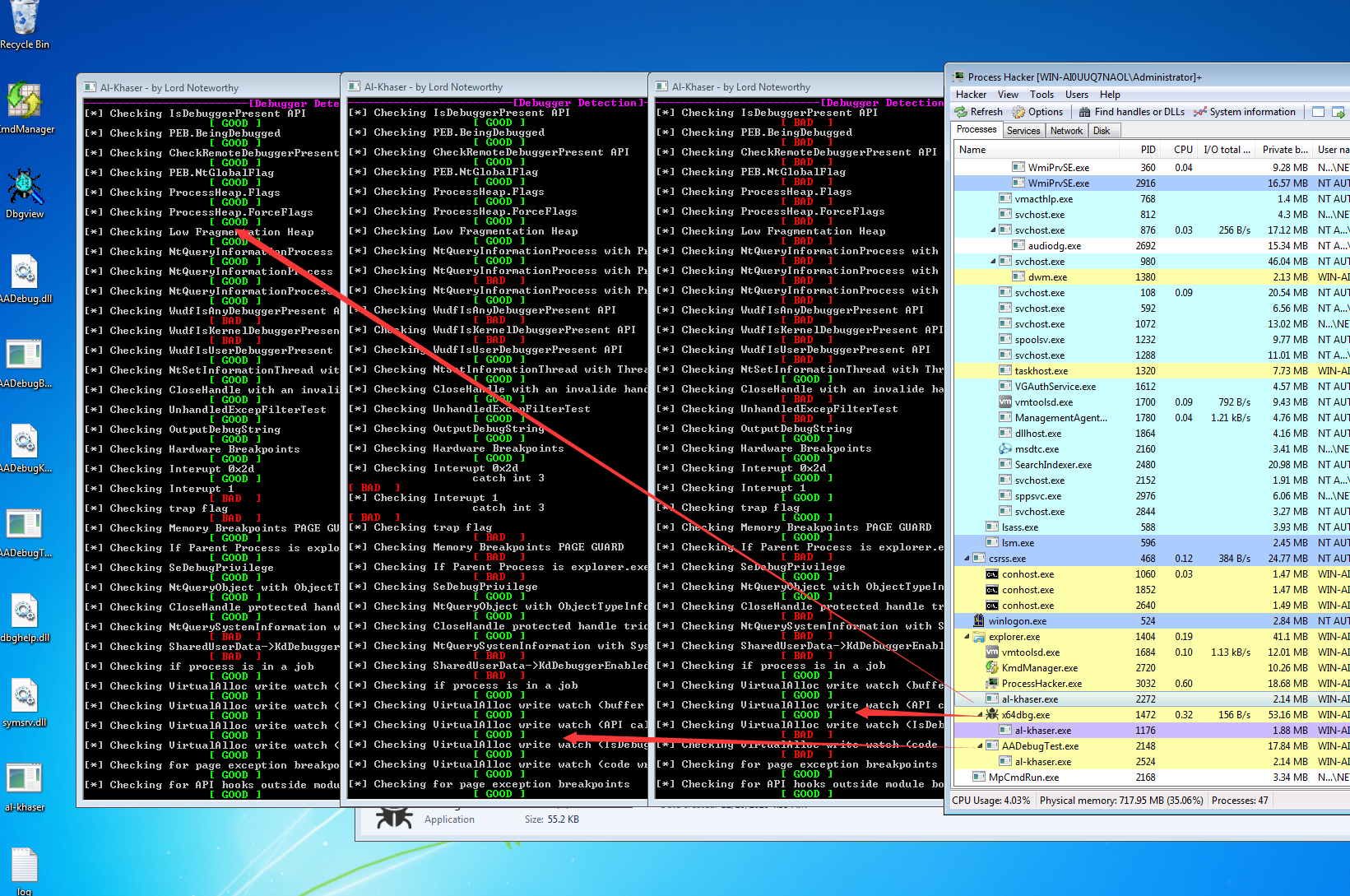

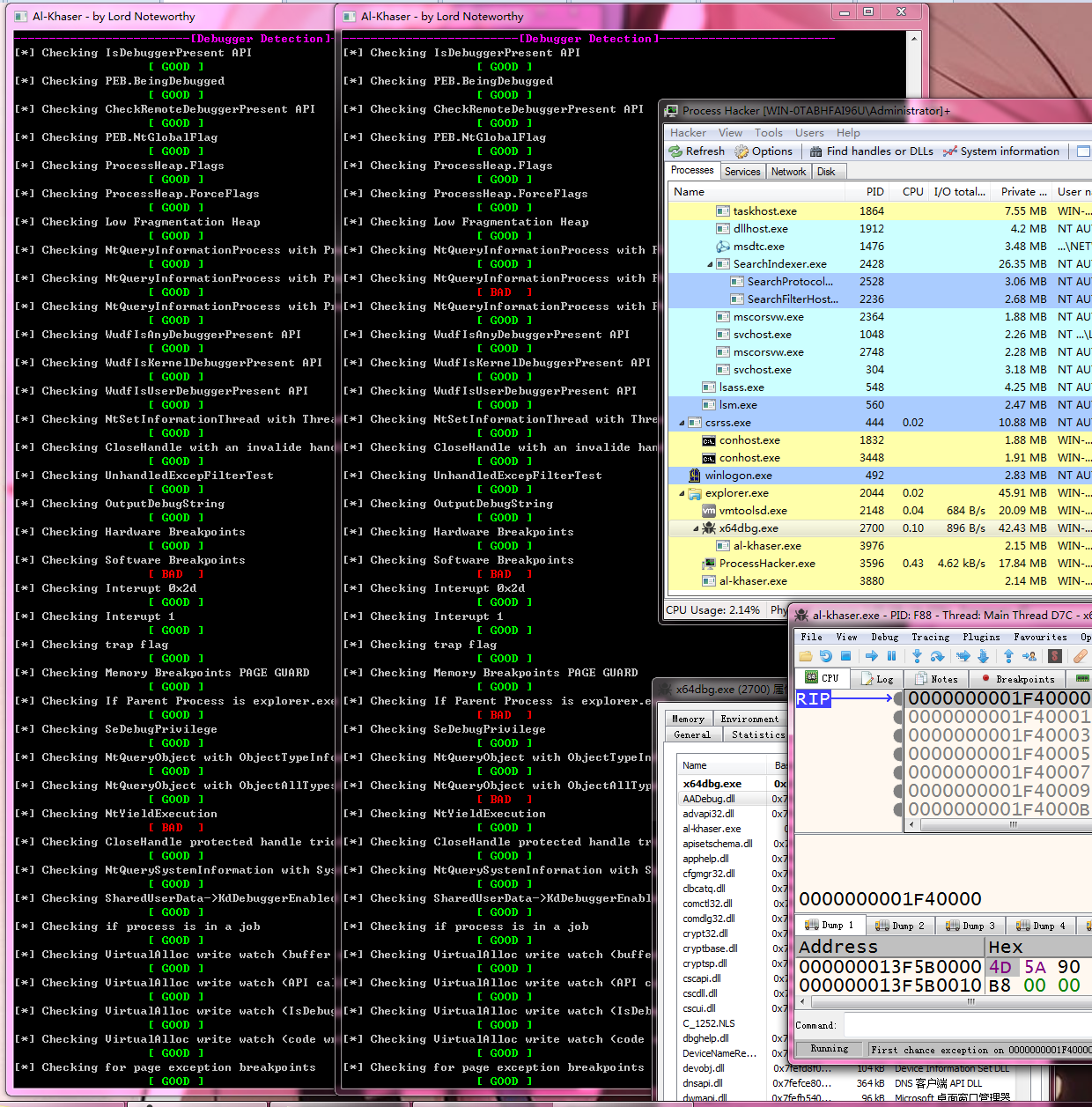

从左到右依次为

- 未启用内核模式 虚拟机正常运行al-khaser

- AADebugTest启动al-khaser

- x64dbg无插件模式下启动al-khaser

https://github.com/MeeSong/KTL 启用内核STL

https://github.com/MeeSong/TrialSword (private project) 参考了不少该项目代码

https://github.com/matt-wu 部分代码被我放在了该项目中 不过那部分代码已经从公开库中删除

- 未来可能放在群文件中

注:仅供windows内核技术交流 入群审核较严格 申请加群后 我会添加好友 麻烦各位通过好友请求并耐心等待审核

546110133